EDR: Qué es y cómo funciona esta solución de seguridad

Un EDR es una herramienta que permite monitorear de forma continua cada uno de los equipos que forman parte de una red corporativa, con el fin de detectar amenazas avanzadas y prevenir potenciales ataques.

Hoy en día, empresas de todos los tamaños están expuestas al robo de datos, espionaje, fraude, e infecciones de malware de distinta naturaleza. El impacto de este tipo de ataques puede generar desde problemas de disponibilidad de servicio, hasta un impacto financiero considerable.

En un mundo en donde las técnicas y estrategias utilizadas por los cibercriminales son cada vez más sofisticadas y dañinas, contar con una solución integral de seguridad endpoint resulta fundamental para la protección de los activos empresariales.

En este artículo te explicamos qué son las soluciones EDR (Endpoint Detection and Response), cómo funcionan, y qué beneficios pueden brindarle a tu empresa.

¿Qué es un Endpoint?

Antes de hablar sobre qué es y cómo funciona una protección EDR, es importante que primero expliquemos qué es un Endpoint.

Esencialmente, un endpoint es cualquier dispositivo informático conectado a una red: computadoras de escritorio, portátiles y dispositivos móviles.

Hoy en día, los endpoints son el eslabón más vulnerable de las redes empresariales y son, según los expertos, la principal puerta de acceso de los cibercriminales a los sistemas de las empresas.

¿Qué es Endpoint Detection and Response (EDR)?

Endpoint Detection and Response es una herramienta que proporciona monitorización y análisis continuo de los endpoints y de la red corporativa.

El término EDR fue creado por Anton Chuvakin de Gartner en el 2013 para definir aquellas herramientas que se enfocan en detectar e investigar actividades sospechosas en las redes corporativas.

Las soluciones EDR son un recurso para combatir las amenazas avanzadas y responder de forma rápida a incidentes de seguridad en los endpoints de la red.

Hoy en día, la mayoría de las herramientas EDR combina características como el análisis de comportamiento, control de aplicaciones, monitoreo de la red, listas blancas de aplicaciones, y respuesta ante incidentes.

Al mismo tiempo, muchas soluciones EDR se integran en otras herramientas de seguridad para realizar tareas de protección de la red como:

- Mejorar la visibilidad de los comportamientos y procesos en el punto final.

- Administrar los activos físicos y de información.

- Mejorar la respuesta ante potenciales amenazas.

- Ayudar con la recopilación de datos para proporcionar a los equipos de IT un análisis profundo de los dispositivos.

EDR vs EPP

Existen diferentes formas de proteger los sistemas y equipos empresariales, que van desde soluciones antivirus tradicionales hasta complejos paquetes de herramientas de seguridad dedicadas. Entre las soluciones de seguridad más populares, encontramos los EPP y los EDR. ¿Pero qué diferencias existen entre una opción y la otra?

Las soluciones EPP (Endpoint Protection Platform) son herramientas centradas en la protección del perímetro. Su objetivo principal es evitar que las amenazas ingresen a la red. Recientemente, publicamos un artículo en nuestro blog sobre las herramientas EPP, que podés leer acá.

A diferencia de las aplicaciones antimalware tradicionales, los EDR son soluciones de seguridad que proveen monitoreo continuo y respuesta ante amenazas complejas. Se enfocan en combatir aquellas amenazas diseñadas para evadir la primera capa de defensa y que logran penetrar en la red.

En términos generales, los EDR detectan cualquier actividad sospechosa y la contienen antes de que el atacante pueda moverse lateralmente en la red.

En este sentido, las herramientas de Endpoint Detection and Response amplían el funcionamiento de las EPP, dado que permiten tomar acción sobre aquello que fue omitido por las barreras de detección de malware y amenazas conocidas. En pocas palabras, un EDR no reemplaza la protección antimalware primaria, sino que permite complementar su funcionamiento.

Es importante aclarar que los EDR pueden convivir perfectamente con un software antivirus instalado en el mismo terminal. Ambos programas pueden funcionar de manera independiente y complementaria, sin generar problemas de compatibilidad ni producir impactos significativos en el rendimiento del sistema.

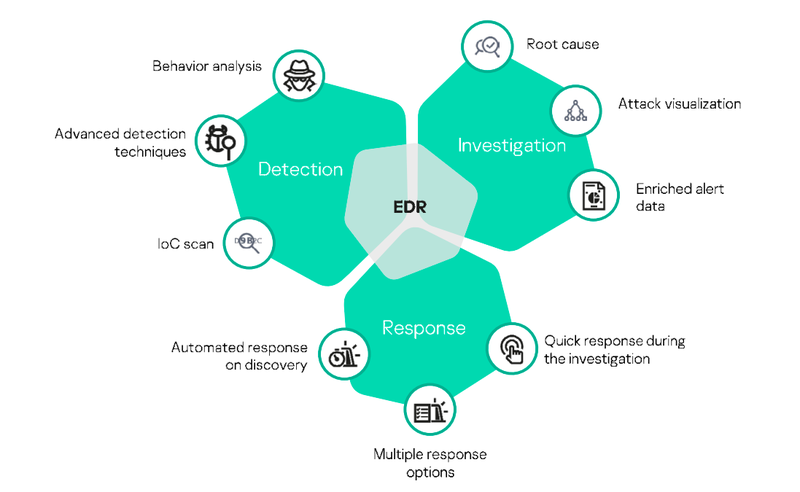

Cómo funciona la protección EDR: características fundamentales

En el mercado actual existen muchas soluciones EDR, cada una con sus fortalezas y debilidades.

Sin embargo, la gran mayoría de estas soluciones EDR cuenta con una serie de capacidades clave que le permiten detectar y contener las amenazas de seguridad.

Veamos cuáles son:

Detección

Esta función está diseñada para monitorear, analizar y responder ante una gran variedad de software maliciosos, tales como ransomware, malware, botnets, phishing, accesos no autorizados, y otras amenazas conocidas y desconocidas.

Las capacidades de detección de los EDR utilizan tecnologías de Inteligencia Artificial (IA) y Machine Learning para identificar de forma efectiva las amenazas y reducir ampliamente la tasa de falsos positivos.

Gracias a esta herramienta, los equipos pueden optimizar sus recursos y centrarse en otras tareas importantes de IT.

Contención

Los archivos maliciosos tienen un objetivo claro: infectar tantos procesos, aplicaciones y usuarios como sea posible.

Por lo tanto, después de detectar una amenaza, las soluciones EDR tienen que ser capaces de ejecutar maniobras de bloqueo avanzado para contener los ataques y minimizar el daño potencial y sus consecuencias para la compañía.

Investigación

Una vez detectado y contenido un archivo malicioso, la solución EDR se encarga de investigar la razón por la que un ataque pudo darse en primer lugar.

¿Existe una vulnerabilidad en la red? ¿Se trata de una nueva amenaza avanzada? ¿Hay un dispositivo o aplicación en la red que está desactualizado?.

Las capacidades de investigación de los EDR permiten obtener información sobre por qué un ataque puede ocurrir y ayuda a solucionar esas vulnerabilidades y evitar que la red vuelva a sufrir esos mismos incidentes en el futuro.

Eliminación

Finalmente, el componente más importante de una solución EDR es su capacidad para eliminar las amenazas de seguridad.

Para poder erradicar adecuadamente un archivo malicioso, las soluciones EDR necesitan poder responder a las siguientes preguntas:

- ¿Dónde se originó el archivo?

- ¿Con qué datos y aplicaciones interactuó ese archivo?

- ¿Se ha replicado el archivo?

Tener visibilidad sobre estos eventos es crucial para la eliminación de una posible amenaza. Pero no es tan simple. Cuando se elimina un archivo malicioso, también se deben corregir las partes de la red que fueron afectadas.

Si la solución EDR cuenta con capacidades retrospectivas, entonces estas pueden usarse para remediar los sistemas a un estado anterior a la infección.

Otras funcionalidades típicas de las soluciones EDR

Además de sus capacidades fundamentales, las soluciones EDR también utilizan una serie de técnicas de seguridad innovadoras. Algunas de las más importantes son:

- Un motor de detección que usa técnicas de inteligencia artificial y análisis basado en Machine Learning.

- Emuladores de Sandbox para detectar y prevenir la infección de malware.

- Análisis en tiempo real que monitorea el sistema con el fin de encontrar patrones de comportamiento y detectar amenazas desconocidas.

- Alertas generadas por sistemas externos (llamados Indicadores de Compromiso), y categorización de los incidentes para actuar rápidamente sobre los más críticos.

- Investigación de incidentes basado en el historial: se rastrea el origen y evolución del malware para tomar medidas preventivas de cara a posibles incidentes futuros.

- Herramientas de remediación para eliminar o poner en cuarentena los archivos infectados y volver al estado anterior a la infección.

- Filtrado para evadir falsos positivos y evitar una sobrecarga de alertas.

Beneficios de las herramientas EDR

Como ya vimos, las soluciones EDR permiten optimizar las estrategias de seguridad y aportan una serie de beneficios para mejorar la prevención, identificación y resolución de amenazas.

Estos son los principales beneficios que las herramientas EDR brindan a las pequeñas, medianas y grandes empresas:

- Mayor resguardo ante ataques dirigidos: Con las capacidades de prevención y detección, los EDR analizan patrones de comportamiento y permite anticipar potenciales amenazas.

- Mayor visibilidad de las amenazas que ponen en riesgo los endpoints: Los EDR permiten comprender más fácilmente el origen de los incidentes, la ruta que ha seguido un ataque, quién se ha visto afectado y cómo responder.

- Bloqueo avanzado de amenazas: una buena solución evita las amenazas en el momento en que se detectan, pero también mientras dura el ataque.

- Capacidad de filtrado para discernir los falsos positivos: Esto ayuda a centrarse en las amenazas potenciales reales y mejorar la utilización de recursos.

- Protección contra múltiples amenazas: Los EDR permiten ejecutar acciones contra varias amenazas avanzadas en simultáneo, por ejemplo, varios tipos de malware, accesos no autorizados o movimientos sospechosos de los datos.

¿Buscás una solución EDR para tu empresa?

En los últimos años, las soluciones EDR se convirtieron en una tendencia de seguridad empresarial. El contexto de la pandemia, la implementación del trabajo remoto y el crecimiento exponencial de las amenazas avanzadas llevaron a las empresas a la necesidad de invertir en herramientas de seguridad más efectivas y sofisticadas.

En este sentido, contar con una solución integral de seguridad endpoint es fundamental para proteger tanto el perímetro (EPP) cómo monitorear continuamente entorno de red (EDR).

En Cube trabajamos desde hace años con soluciones de seguridad integrada y las nuevas tendencias de IT. Nuestro foco es ayudar a las empresas a asegurar altos niveles de protección y gestionar de forma centralizada su Infraestructura de Networking.

Si querés conocer más acerca de las soluciones EDR y de qué forma puede ayudarte a prevenir, detectar y resolver las vulnerabilidades de seguridad de tu red empresarial, contactanos.

Ponte en contacto con nosotros

Zero Trust: 6 cosas que debes saber

Zero Trust o Confianza Cero es un nuevo enfoque de seguridad que se basa en la verificación continua de cada dispositivo, usuario y aplicación dentro de una red empresarial.

Esencialmente, Zero Trust plantea que para preservar la seguridad de los sistemas y hacer frente a las amenazas cibernéticas más avanzadas, es fundamental actuar de forma preventiva y verificar constantemente toda la actividad que tiene lugar en la red.

En este artículo te explicamos qué es Zero Trust, en qué se diferencia del paradigma de seguridad tradicional y de qué manera este enfoque permite combatir las ciberamenazas más temibles de la actualidad.

Seis cosas que debes saber sobre Zero Trust

1) Qué es la seguridad Zero Trust y cómo funciona

Zero Trust es un concepto acuñado por John Kindervag de Forrester Research, que en los últimos años ha sido revalorizado por marcas líderes en la industria como Fortinet y Microsoft.

El enfoque Zero Trust emplea tecnologías avanzadas como la autenticación multifactor, la gestión de identidad y acceso (IAM) y la tecnología de seguridad endpoint para verificar la identidad de los usuarios y mantener la seguridad del sistema.

La seguridad Zero Trust requiere que todos los usuarios, incluso aquellos que se encuentran dentro de la red de la organización, estén autenticados y autorizados antes de que se les otorgue el acceso a las aplicaciones y los datos.

En este sentido, Zero Trust permite monitorear y validar continuamente que cada usuario tiene los privilegios y atributos adecuados para desempeñarse dentro de la red.

2) Zero Trust vs Seguridad tradicional

En el paradigma de seguridad informática tradicional, la confianza se establecía principalmente en función de la ubicación: si los usuarios accedían a los recursos corporativos desde la propia oficina o desde un equipo de la empresa, era suficiente como para cumplir con los requisitos de verificación y acreditación.

Al mismo tiempo, la Zona de Confianza estaba protegida por tecnologías como firewalls, detección / protección de intrusiones y otros recursos.

Sin embargo, las evoluciones de la computación en la Nube, y las políticas de BYOD y de trabajo remoto lo cambiaron todo. Los empleados y clientes empezaron a solicitar acceso a los sistemas desde de diferentes lugares, horarios y dispositivos. Se incrementaron las vulnerabilidades y las grietas de seguridad, y esto marcó el comienzo de una nueva era de ciberdelincuencia y amenazas avanzadas.

Al mismo tiempo, la postura tradicional pone en riesgo a las organizaciones ante la posibilidad de actores internos maliciosos que pueden acceder a una amplia cantidad de información sensible una vez que se encuentran dentro de la red.

Ante este contexto, Zero Trust plantea una diferencia significativa con el enfoque de seguridad tradicional. Las políticas de Confianza Cero se basan en gran medida en la visibilidad en tiempo real de los atributos del usuario, validar la identidad de esos usuarios y garantizar de que esos vectores no representan un riesgo para la red.

Algunos factores que Zero Trust verifica son:

- Identidad del usuario

- Tipo de hardware del endpoint

- Versiones de firmware

- Versiones del sistema operativo

- Niveles de parche

- Aplicaciones instaladas

- Inicios de sesión de usuario

- Detecciones de seguridad o incidentes

3) Zero Trust ayuda a combatir las ciberamenazas más sofisticadas

Según un informe de Fortinet —marca líder en software, dispositivos y servicios ciberseguridad— durante 2020 en Argentina se detectaron “más de 900 millones de ciberataques” con un alto grado de sofisticación.

Además, el trabajo remoto generó un aumento en la vulnerabilidad de las redes empresariales, debido a que los empleados acceden a información sensible desde redes hogareñas que no cumplen con los requisitos mínimos de seguridad.

Implementar un enfoque Zero Trust ayuda a afrontar las amenazas sofisticadas de la actualidad y las tácticas de engaño empleadas por los criminales cibernéticos, dado que su tecnología permite analizar de forma automática las solicitudes de acceso de cada usuario antes de otorgar el acceso a cualquier activo empresarial en un servidor local o en la nube.

4) Los cuatro principios de Zero Trust

El modelo Zero Trust se basa en cuatro principios:

1. Control continuo de los accesos

En un enfoque Zero Trust ninguna fuente puede considerarse confiable. El modelo de Confianza Cero asume que los atacantes pueden estar presentes tanto dentro como fuera de la red.

Por lo tanto, cada solicitud para acceder al sistema debe estar autenticada, autorizada y encriptada.

2. Técnicas preventivas

Zero Trust utiliza una amplia variedad de técnicas preventivas para resguardar la red de posibles amenazas y minimizar los potenciales daños. Las tácticas más habituales son:

- Autenticación multifactor (MFA): para confirmar la identidad del usuario y aumentar la seguridad de la red.

- Privilegios mínimos de acceso: la organización otorga el nivel más bajo de acceso posible a cada usuario, lo cual limita el movimiento lateral a través de la red y minimiza el potencial área de ataque.

- Microsegmentación: la microsegmentación es una técnica de seguridad que implica dividir los perímetros en zonas pequeñas para mantener restringido el acceso a cada parte de la red.

3. Supervisión en tiempo real

Zero Trust cuenta con tecnologías de monitoreo en tiempo real que permiten detectar, investigar y resolver intrusiones ilegales en la red antes de que puedan causar algún daño a los sistemas empresariales.

4. Estrategia de seguridad amplia.

Zero Trust es en realidad un exponente de una estrategia de seguridad ampliada. Si bien la tecnología juega un papel importante en la protección de los activos empresariales, esta por sí sola no es suficiente para garantizar la protección total.

Las compañías deben contar con una estrategia de seguridad integral que incorpore una variedad de capacidades de respuesta, detección y monitoreo de terminales para garantizar la seguridad de sus redes.

5) Zero Trust es clave para la seguridad de las PyMEs

Zero Trust es una de las formas más efectivas para que las pequeñas y medianas empresas controlen el acceso a sus redes, aplicaciones y datos.

Zero Trust combina una amplia gama de técnicas preventivas y soluciones de seguridad informática que ofrecen una capa adicional de seguridad fundamental para aquellas empresas que están aumentando progresivamente la cantidad de endpoints dentro de su red y que están en el proceso de expandir su infraestructura IT para incluir aplicaciones y servidores basados en la nube.

Emplear un enfoque Zero Trust hace que sea más fácil establecer, monitorear y mantener perímetros seguros. Y esto es un aspecto necesario para aquellas compañías que cuentan con una fuerza laboral trabajando de forma remota.

6) Zero Trust no tiene por qué ser un enfoque rígido

Las implementaciones de Confianza Cero en entornos empresariales han cambiado con el paso del tiempo. A pesar de su nombre pegadizo, las empresas no necesitan ser absolutistas de la aplicación un enfoque Confianza Cero. De hecho, verificar todo el tiempo toda la actividad de la red sería virtualmente imposible.

Zero Trust evolucionó de un concepto binario en el que todo debe verificarse, a algo mucho más matizado y dinámico.

Hoy en día, la Confianza Cero incorpora conjuntos de datos más amplios, principios de riesgo y políticas dinámicas para tomar decisiones de acceso y realizar un monitoreo continuo.

La seguridad Zero Trust actualmente se basa en una variedad de fuentes que incluyen inteligencia sobre amenazas, registros de red, datos de terminales y otras informaciones para evaluar las solicitudes de acceso y el comportamiento del usuario.

Recientemente, el interés en las redes Zero Trust se disparó impulsado por las aceleración de las tendencias del mercado como resultado de la pandemia mundial de COVID-19.

En este contexto, se dieron una multiplicidad de acontecimientos, como por ejemplo:

- Transformación digital acelerada (la adopción de tecnologías y soluciones nuevas y emergentes para modernizar y acelerar las interacciones comerciales con clientes, empleados y socios).

- Migración masiva a la Nube / SaaS.

- Transición acelerada al trabajo remoto.

- Evaporación de las zonas de confianza protegidas por VPN y la comprensión de que los firewalls son poco útiles para detectar y bloquear ataques desde el interior y no pueden proteger a los sujetos fuera del perímetro de la empresa.

¿Cómo implementar Zero Trust en tu negocio?

En Cube trabajamos desde hace años con soluciones de seguridad integrada y las nuevas tendencias de IT.

Nuestro foco es ayudar a las empresas a implementar soluciones como Zero Trust, Security Fabric y SD-WAN, que permiten asegurar altos niveles de protección y gestionar de forma centralizada la Infraestructura de Networking

Si querés conocer más acerca de las redes Zero Trust y de qué forma esta solución puede ayudarte a prevenir, detectar y resolver las vulnerabilidades de seguridad en tu red empresarial, ingresá aquí.

Ponte en contacto con nosotros

Monitoreo de la Nube: qué es y por qué tu empresa lo necesita

El monitoreo de la Nube es el proceso de revisar y administrar el flujo de trabajo dentro de una infraestructura en la Nube. En general, este proceso se lleva adelante a través de una solución de software que brinda acceso centralizado a los equipos de IT y permite controlar de forma automatizada la infraestructura y los activos en la Nube.

A través de este software de monitoreo, los administradores de IT pueden revisar el estado operativo de los sistemas, dispositivos y aplicaciones en la Nube, así como la seguridad de la red empresarial y los endpoints conectados a ella.

Contar con un sistema de monitoreo de la nube regular es fundamental para el rendimiento y la seguridad de sus redes empresariales, sistemas y dispositivos.

En este artículo te explicamos qué es el monitoreo de la Nube, cómo funciona y por qué tu empresa necesita implementar una solución de este tipo cuanto antes.

¿Qué es el monitoreo Cloud y por qué es importante?

El monitoreo de la Nube cumple una doble función: por un lado es una herramienta esencial para preservar la seguridad de su red empresarial y mantener un estándar elevado de protección de sus endpoints. Y, por el otro, permite garantizar que sus sistemas logren un rendimiento eficiente y estable, preservando su continuidad operativa en todo momento.

Una solución de Cloud Monitoring ofrece un control centralizado sobre las operaciones diarias que tienen lugar en la Nube, lo que facilita al personal de IT las tareas de revisión, vigilancia y corrección de problemas.

En este punto, es importante destacar que el tipo de Nube que su empresa utiliza influye en la capacidad y el alcance del monitoreo de la Nube que podrá lograr su equipo de IT.

Si está utilizando un servicio de Nube pública, el control y visibilidad sobre su infraestructura y activos en la Nube es más limitado. Una nube privada, en cambio, proporciona al departamento IT mayor control y flexibilidad. Esta es la razón por la que la mayoría de las organizaciones grandes eligen una Nube privada.

No obstante, abordaremos el tema de la Nube privada y la Nube pública en otro artículo.

¿Cómo funciona?

El monitoreo de la Nube es clave para garantizar un correcto funcionamiento y la seguridad de sus sistemas. Las iniciativas de monitoreo cloud incluyen tareas como:

- Supervisión de sitios web: seguimiento de los procesos, tráfico, disponibilidad y utilización de recursos de los sitios web alojados en la nube.

- Monitoreo de máquinas virtuales: monitoreo de la infraestructura de virtualización y máquinas virtuales individuales.

- Monitoreo de bases de datos: procesos de monitoreo, consultas, disponibilidad y consumo de recursos de bases de datos en la Nube.

- Supervisión de red virtual: supervisión de recursos, dispositivos, conexiones y rendimiento de la red virtual.

- Monitoreo de almacenamiento en la nube: monitoreo de los recursos de almacenamiento y sus servicios, bases de datos y aplicaciones.

Por otra parte, el monitoreo de la Nube permite identificar patrones y descubrir posibles riesgos de seguridad en la infraestructura tecnológica de su empresa. Algunas capacidades clave incluyen:

- Capacidad para monitorear grandes volúmenes de datos en muchas ubicaciones distintas.

- Visibilidad del comportamiento de las aplicaciones, los usuarios y los archivos para identificar posibles ataques y vulnerabilidades de seguridad.

- Monitoreo continuo para asegurar que los archivos nuevos y modificados sean escaneados en tiempo real.

- Capacidades de auditoría e informes para gestionar el cumplimiento de seguridad.

- Integración de herramientas de monitoreo con una gama de proveedores de servicio en la Nube.

Por qué tu empresa necesita una solución de monitoreo de la nube

Hoy en día, la mayoría de las empresas, independientemente de su tamaño e industria, utiliza algún servicio en la Nube.

Según Hosting Tribunal, las compañías que utilizan algún servicio Cloud llega al 94 por ciento a nivel mundial. Y esto no es ninguna sorpresa. La Nube proporciona ventajas empresariales sin precedentes, como mayor escalabilidad, agilidad, disponibilidad, y una gran variedad de opciones de almacenamiento y colaboración.

Sin embargo, con el aumento del uso de la Nube en los últimos años, también aparecieron distintos problemas. Hoy en día, ninguna empresa puede permitirse retrasos en los tiempos de respuesta, cargas de trabajo con pocos recursos, tiempos de inactividad o fallas en los sistemas.

Ahí es donde entra en juego el monitoreo de la Nube.

El monitoreo de la Nube ayuda a las empresas a analizar los tiempos de respuesta, la disponibilidad, los niveles de consumo de recursos, el rendimiento, y anticiparse a potenciales riesgos de seguridad.

En este sentido, el monitoreo cloud es una herramienta fundamental para garantizar un rendimiento optimizado, minimizar los tiempos de inactividad, y preservar la seguridad de sus a un costo accesible.

Beneficios del monitoreo cloud

Realizar un monitoreo de la Nube de forma constante brinda a las empresas beneficios concretos. Los principales son:

- Mayor escalabilidad y actividad operativa en organizaciones de cualquier tamaño.

- La posibilidad de analizar varios tipos de dispositivos, incluidas computadoras de escritorio, tablets y teléfonos, por lo que su organización puede monitorear las aplicaciones de cualquier ubicación.

- La herramientas de monitoreo ofrecen una instalación simple porque la infraestructura y las configuraciones ya están en su lugar

- Su sistema no sufre interrupciones cuando surgen problemas locales, porque los recursos no forman parte de los servidores de su organización.

Seguridad Endpoint

En los últimos años, la adopción masiva de las políticas BYOD llevó a un aumento considerable de dispositivos móviles en espacios de trabajo. Computadoras portátiles, teléfonos inteligentes y tablets que acceden a su red empresarial y trabajan con datos sensibles dentro de la compañía.

Estos dispositivos se conocen como endpoints. En el mundo de la seguridad informática los endpoints son el enlace más débil de una red empresarial y el principal objetivo de ataque de los cibercriminales.

Sin embargo, incluso ante esta realidad, muchas PYMES aún no implementan soluciones de seguridad endpoint y de monitoreo en la Nube.

Teniendo en cuenta que los endpoints representan un riesgo significativo para la seguridad de la empresa, el monitoreo de estos terminales debería ser una parte esencial de la estrategia de red de cualquier negocio.

Los endpoints tienden a estar expuestos a más riesgos que una estación de trabajo normal, pero enfrentan estándares de seguridad IT más bajos debido a su naturaleza como dispositivos móviles conectados temporalmente.

Esto hace que los terminales sean atractivos para los delincuentes informáticos. Si querés saber más sobre la protección de endpoints, leé nuestro último artículo sobre este tema.

¿Qué es el monitoreo de endpoints?

El monitoreo de endpoints consiste en rastrear la actividad y los riesgos en todos los dispositivos móviles que se unen a una red. Es un proceso continuo que implica administrar una matriz dinámica de puntos finales. Para eso, necesita visibilidad y acceso a los endpoints, así como la capacidad de detectar y abordar de forma automática las amenazas.

Para monitorear de manera efectiva los endpoint, los departamentos de IT utilizan soluciones EDR (Endpoint Detection and Response) que son softwares de seguridad que permite prevenir, detectar y combatir de forma automática las amenazas avanzadas que ponen en riesgos los equipos dentro de una red empresarial.

El objetivo de las soluciones EDR es obtener información sobre las amenazas que podrían ocurrir o que ya han ocurrido. Eso significa que detectan amenazas potenciales o existentes y toman las medidas adecuadas para prevenir ataques o mitigar daños. Los EDR y las soluciones de monitoreo en la Nube trabajan de forma complementaria. De esto vamos a hablar en otro artículo.

Mejores prácticas de monitoreo de la Nube

Si buscar implementar una solución de monitoreo de la Nube en tu empresa, es importante que tu estrategia de seguridad incluya una serie tareas y procesos para garantizar la eficiencia de su implementación. Estas son las mejores prácticas que deberías llevar adelante:

- Hacer seguimiento del uso y las tarifas de los servicios en la nube: las soluciones de monitoreo deben rastrear cuánta actividad hay en la Nube y cuál es su costo asociado

- Identificar métricas y eventos que afecten los resultados: no es necesario informar de todo lo que se identifica, sólo aquellas cosas que tengan efectos significativos.

- Utilizar una única plataforma para informar todos los datos: es necesario contar con soluciones que reporten datos de diferentes fuentes a una sola plataforma. Esta información consolidada te permite calcular métricas y resultados uniformes, y obtener una vista de rendimiento completa

- Activar reglas basadas en datos: si la actividad supera o cae por debajo de ciertos niveles, la solución debe ser agregar o restar servidores para mantener la eficiencia y el rendimiento.

- Separar sus datos almacenados: tu organización debe almacenar sus datos de monitoreo en espacios separados. No obstante, la información sí debe estar centralizada para facilitar el acceso.

- Supervisar la experiencia de usuario: para obtener una imagen completa del rendimiento, es importante revisar métricas como los tiempos de respuesta y la frecuencia de uso.

- Hacer pruebas de fallas: es importante probar las herramientas para ver qué sucede cuando se produce una interrupción o una filtración de datos. Esta evaluación puede crear nuevos estándares para el sistema de alerta.

¿Necesitás una solución de monitoreo de la Nube?

En CUBE somos partnerships de las principales marcas de seguridad y servicios informáticos del mundo. Podemos brindarte soluciones dedicadas de empresas líderes como Fortinet, Veeam, VMware, Microsoft y más.

Si estás buscando una herramienta de monitoreo Cloud eficiente y segura, podemos recomendarte la solución que mejor se adapte a las necesidades de tu negocio. ¡Contactanos!

Por qué renovar los servicios de soporte y garantía de equipamiento Fortinet

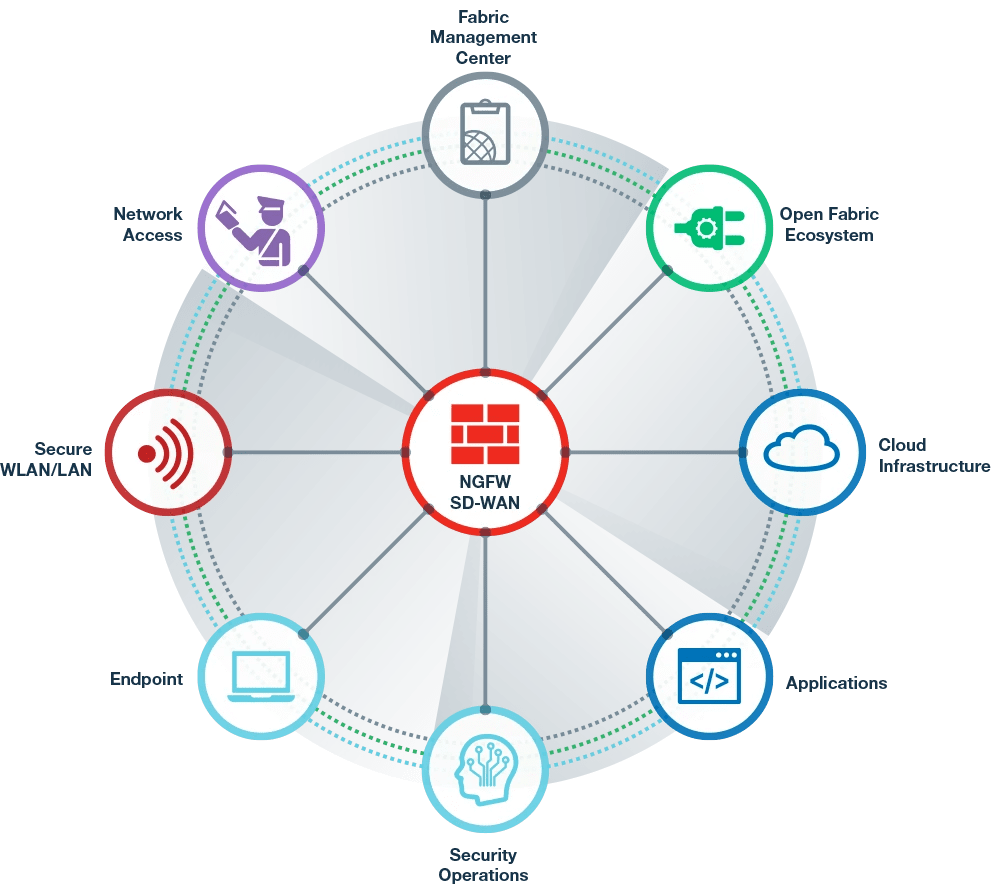

Las organizaciones que contratan los servicios de Fortinet Security Fabric buscan un enfoque integrado y automatizado para la seguridad de su compañía.

Sin embargo, muchos equipos de trabajo enfrentan desafíos al implementar estas tecnologías de la forma correcta. Los servicios de soporte FortiCare ayudan a las empresas a implementar con éxito sus software de seguridad, y ofrecen un paquete de soluciones operativas que satisfacen las necesidades de cualquier organización, desde la más pequeña hasta la más grande.

En este artículo te explicamos cuáles son las ventajas de mantener los servicios de soporte y garantía de equipamiento Fortinet siempre actualizados para sacar el máximo provecho a sus prestaciones cuando las necesites.

Los pilares de la continuidad de negocios

Contar con una comunicación estable y garantizar la continuidad operativa es un requisito fundamental para cualquier empresa en la actualidad. Sin embargo, mantener un servicio de calidad no es tarea fácil. Se deben tener presente tres factores:

- Inversión en infraestructura IT

- Proveedores de servicios reconocidos

- Soporte IT y Mantenimiento continuo

Esencialmente, estos son los pilares que toda empresa necesita para obtener resultados exitosos en los negocios que desarrolla.

Por qué elegir los servicios de soporte y equipamiento FortiCare

Al contratar los servicios de Fortinet Security Fabric, los clientes acceden a un paquete de soporte y equipamiento de calidad mundial para llevar adelante una estrategia de seguridad integral efectiva.

Todos los servicios de soporte FortiCare incluyen actualizaciones de firmware, acceso al

portal de soporte y recursos técnicos asociados, informes sobre incidentes técnicos (a través de la web, chat y teléfono), así como una opción de retorno de hardware.

Con los servicios de FortiCare, tu empresa puede contar con una infraestructura de seguridad de gran rendimiento que protege tus activos corporativos y datos críticos.

Los servicios de soporte FortiCare ofrecen un soporte multidisciplinario mediante una única suite para la resolución de todos sus potenciales problemas de seguridad.

Seguridad para toda la empresa. Source: Fortinet

Ventajas de los servicios de soporte Fortinet

- Las llamadas al Soporte Técnico se responden en menos de cinco minutos, las 24 horas del día, los siete días de la semana.

- FortiCare ofrece opciones de soporte avanzado para alinearse con las operaciones del cliente.

- Fortinet cuenta con más de 800 expertos de soporte técnico disponibles para brindar atención personalizada a los clientes.

Beneficios de mantener los servicios de FortiCare siempre actualizados

Al mismo tiempo, mantener los servicios activos presenta grandes ventajas y facilita muchísimas herramientas al área de IT de tu compañía.

- Reduce costos de mantenimiento.

- Mejora la performance de los equipos.

- Reduce significativamente los riesgos.

- Mantiene activa la garantía de tu equipo.

- Mantiene actualizado tu equipo.

- Acceso permanente a los servicios y base de datos FortiGuard.

Características principales de FortiCare: Servicios de Soporte y Equipamiento Fortinet

Servicios profesionales

Implementar una estrategia de seguridad de red eficiente requiere de mucho tiempo y recursos para cualquier organización.

Por esta razón, Fortinet cuenta con un equipo de ingenieros expertos disponibles en todo el mundo para implementar, integrar y operar las soluciones de Fortinet Security Fabric de los clientes. Al mismo tiempo, los servicios profesionales de FortiGuard permiten a las empresas contar con una alta conectividad y una gestión resiliente frente a los riesgos cibernéticos.

Servicios de soporte de FortiCare

La solución integral Security Fabric de Fortinet es una herramienta fundamental para que las empresas puedan administrar y proteger sus redes desde un solo lugar. En este sentido, los servicios de Soporte FortiCare tienen por objetivo garantizar que la implementación exitosa de esta suite de seguridad para asegurar la continuidad del negocios en todo momento.

Servicios de soporte de FortiCare para empresas pequeñas

Los propietarios de pequeñas y medianas empresas (PYMES) necesitan una cobertura continua a un precio razonable para mantener el negocio funcionando ante cada transacción crítica.

Por esta razón, Fortinet cuenta con servicios de soporte adecuados a las necesidades particulares y el presupuesto de cada compañía.

Premium RMA (Autorización de retorno de mercancía)

Para algunas empresas, tener que esperar hasta el siguiente día hábil para retornar una mercancía puede representar demasiado tiempo.

El servicio Premium RMA de Fortinet brinda una entrega garantizada al siguiente día calendario, sin importar su ubicación ni el día de la semana.

Servicios de soporte Fortinet para cada tipo de empresa

Cada empresa, dependiendo de su tamaño y necesidades operativas particulares, requiere de un tipo específico de solución de seguridad y soporte. Fortinet cuenta con un servicio adaptado a la realidad y las necesidades de cada compañía.

Si necesitás saber qué servicios de FortiCare son los más adecuados para tu negocio, a continuación te mostramos las dos opciones más populares entre pequeñas y medianas empresas:

Pequeñas Empresas

Pequeñas empresas con menos de 50 empleados y pocas sedes, que dependen de una infraestructura IT para realizar transacciones.

Para estos clientes, las interrupciones representan pérdidas comerciales debido a que su sitio no puede procesar transacciones.

Soluciones FortiCare recomendadas:

- Soporte FortiCare 24×7

- Premium RMA: entrega al día siguiente

- Servicios profesionales: implementación rápida

Consecuencias de no contar con el servicio de soporte activo:

Incapacidad de acceder a los servicios de soporte FortiCare cuando sea necesario y solicitar un reemplazo de hardware estándar con urgencia.

Empresas de tamaño medio

Empresas medianas con menos de 1000 empleados, con más de una sede. Para estos clientes, el tiempo de inactividad se mide en horas y las interrupciones afectan la productividad de los empleados y las entregas del cliente.

Soluciones FortiCare recomendadas:

- FortiCare ASE

- FortiCare Premium RMA: servicio de entregas en 4 horas

- Servicios Avanzados: Business Service

- Servicios Profesionales: Configuration Transfer, Policy Design, Redundancy

Consecuencias de no contar con el servicio de soporte activo:

Mayor tiempo de inactividad con un costo de miles de dólares que impacta en el valor y la percepción de la marca.

¿Necesitás una solución de seguridad integral? Somos partners oficiales de Fortinet

En CUBE podemos ayudarte a implementar una solución de seguridad integral para tu negocio con soporte técnico 24/7.

De esta manera, vas a poder proteger de forma proactiva todos los dispositivos de tu red empresarial y garantizar la seguridad de tus datos, aplicaciones e información crítica sin incurrir en gastos exagerados.

Como partners oficiales de Fortinet, contamos con las mejores soluciones de seguridad informática para tu empresa. ¡Contactanos!

Protección Endpoint para empresas: Antivirus gratuito vs pago

La protección endpoint es un concepto que, en los últimos años, cobró relevancia en el entorno empresarial con el aumento significativo de amenazas cibernéticas a empresas de todos los tamaños.

También conocido como seguridad de punto final, este enfoque de ciberseguridad permite proteger la infraestructura IT de las compañías, así como su información crítica.

Sin embargo, solemos encontrarnos con situaciones en las que las empresas no saben cuál es la herramienta de seguridad indicada para proteger su organización. Debido a este desconocimiento, muchas PyMES eligen proteger sus dispositivos con antivirus gratuitos de uso doméstico, lo cual representa una solución limitada para la seguridad de red.

En este artículo te explicamos qué es la protección endpoint, por qué tu compañía la necesita y qué ventajas las soluciones antivirus pagas versus las gratuitas.

¿Qué es la protección endpoint?

Las plataformas de protección endpoint (EPP, por sus siglas en inglés) son soluciones diseñadas para preservar la seguridad de los dispositivos que forman parte de una misma red empresarial, y que son normalmente los enlaces más vulnerables de la red.

Dentro de la categoría endpoint encontramos dispositivos inalámbricos, remotos y móviles como computadoras portátiles, teléfonos móviles y tabletas.

En el mundo empresarial actual, los datos son uno de los activos más valiosos, y la pérdida de esa información podría poner a cualquier organización en riesgo de insolvencia.

Según un informe de Kaspersky Lab, las pequeñas y medianas empresas son el principal foco de ataques cibernéticos en América Latina. Por lo tanto, la seguridad endpoint es hoy más importante que nunca.

¿Por qué tu empresa necesita seguridad endpoint?

En los últimos años, las PyMES han tenido que lidiar con un número creciente de dispositivos conectados y un panorama de las amenazas cibernéticas cada vez más complejo.

Los cibercriminales están constantemente en la búsqueda de cómo explotar los eslabones más débiles de los sistemas. En la mayoría de los casos, esos puntos vulnerables son los endpoints.

En este sentido, llevar adelante una protección endpoint integral permite garantizar que todos los dispositivos de una red cumplan con los estándares de seguridad y estén protegidos continuamente frente a las amenazas más sofisticadas.

En pocas palabras, adoptar una solución de este tipo permite a las empresas protegerse a sí mismas y mantener todos sus terminales bajo un marco de seguridad unificado.

Antivirus gratuitos: una opción limitada

Sin embargo, si bien los antivirus gratuitos pueden ser productos útiles para usuarios individuales, lo cierto es que son soluciones insuficientes para proteger una red empresarial.

Suele ocurrir que no se ponderan los riesgos de tomar esta decisión a la ligera. Lo que pocos tienen en cuenta es que los costos de una licencia corporativa de protección endpoint es insignificante al compararlo con los costos de daños y pérdidas de información que ataques informáticos pueden ocasionar en equipos con protecciones inadecuadas.

En los entornos de trabajo hay una gran variedad de usuarios, dispositivos y localizaciones, además de administradores de sistemas que necesitan una visión global de lo que está pasando en la red en todo momento.

Para estos casos, resulta fundamental contar con una solución integral que ofrezca la posibilidad de proteger cada endpoint, centralizar las acciones de seguridad y monitorear en tiempo real cada dispositivo. Teniendo en cuenta que las vulnerabilidades de un solo equipo pueden poner en riesgo la red completa, los antivirus gratuitos se presentan como una herramienta inadecuada.

Beneficios de una solución EPP premium para empresas

Según Forrester, los profesionales de IT tienen tres necesidades básicas que satisfacer con una solución de seguridad de punto final: prevención, detección y reparación de ataques.

A su vez, los equipos de soporte también necesitan poder administrar estas tres funciones de manera integrada y centralizada.

En este sentido, contratar una plataforma de protección endpoint incluye una serie de ventajas que las empresas que operan en el mercado digital no pueden pasar por alto. Veamos las más importantes.

Prevención

La primera línea de defensa en cualquier estrategia de ciberseguridad empresarial consiste en las políticas de prevención frente a cualquier contenido malicioso.

Las soluciones de seguridad endpoint pagas usualmente incluyen programas de protección EDR (Endpoint Detection and Response).

Este tipo de software cuenta con controles de seguridad que impiden la instalación de scripts en los dispositivos de su red, así como un sistema de inteligencia artificial para detectar y responder ante infecciones de malware antes de que tengan la oportunidad de hacer daño.

Las soluciones antivirus premium también incluyen mecanismos de seguridad que limitan las aplicaciones a las que tiene acceso cada usuario y filtros web que impiden a los empleados acceder a sitios web potencialmente peligrosos.

Además, las EPP permiten gestionar de forma centralizada las actualizaciones de seguridad de los sistema operativos y las aplicaciones instaladas en cada terminal. De esta manera, los equipos de IT pueden actualizar cada dispositivo dentro y fuera de la red de forma remota y garantizar que estén protegidos contra las últimas amenazas de ciberseguridad.

Amenazas internas

Al pensar en un software de seguridad endpoint es común enfocarnos en la protección contra amenazas externas. Sin embargo, también existen riesgos potenciales de ataques dentro de las mismas empresas.

La protección contra amenazas internas es una de las muchas características que distinguen las soluciones premium de seguridad endpoint de otras soluciones de seguridad de red.

Un antivirus estándar puede ser útil para proteger su empresa de ataques externos, pero no protege su empresa de los empleados que podrían robar datos confidenciales o dañar sus sistemas.

Cobertura más robusta y soporte en vivo

Las soluciones de protección endpoint normalmente cuentan con múltiples tecnologías de detección y corrección integradas. Algunos de estos programas incluyen escaneo de firmas anti-malware, seguridad del navegador web, firewall UTM, bloqueo de vectores de amenazas, monitoreo de robo de credenciales y reversión automática.

Dos tecnologías que normalmente están presentes en las soluciones EPP son:

- Detección y respuesta de endpoints (EDR), que monitorea los eventos de endpoints y guarda la información para análisis futuros

- Prevención de pérdida de datos (DLP), que impide que los usuarios de una red compartan contenido sensible fuera de la organización

Por otra parte, las soluciones pagas cuentan con más canales de soporte técnico. Los usuarios suelen obtener soporte en vivo en forma de correo electrónico, chat y teléfono, mientras que los programas gratuitos se basan principalmente en foros y preguntas frecuentes.

Por otra parte, las soluciones pagas cuentan con más canales de soporte técnico. Los usuarios suelen obtener soporte en vivo en forma de correo electrónico, chat y teléfono, mientras que los programas gratuitos se basan principalmente en foros y preguntas frecuentes.

FortiEDR, el sistema de protección endpoint de Fortinet.

Datos de amenazas en tiempo real

Las soluciones EPP premium tienen acceso continuo a datos de amenazas en tiempo real, tanto en la organización como a nivel mundial, para detectar y bloquear ataques de día cero.

Integración con otros softwares de seguridad

Las plataformas de protección endpoint se construyen en un marco de intercambio constante de información con otros productos de seguridad, incluidos productos de terceros que ya pueden estar instalados en los sistemas de la organización.

Este intercambio colaborativo entre productos permite la identificación y corrección de amenazas potenciales más rápidamente.

Gestión centralizada

Estas soluciones de seguridad también proporcionan una gestión centralizada desde una única consola.

Este panel único ofrece visibilidad tanto sobre las amenazas de seguridad como de los problemas de cumplimiento, y evita que el personal de IT tenga que moverse de una pantalla a otra, analizando manualmente la información.

Además, quita las responsabilidades de seguridad a los empleados, muchos de los cuales no saben cómo proteger sus propios dispositivos.

¿Buscás una solución de protección endpoint para tu empresa

En CUBE podemos ayudarte a implementar una plataforma de protección endpoint para tu negocio. De esta manera, vas a poder proteger de forma proactiva todos los dispositivos de tu red empresarial y garantizar la seguridad de tus datos, aplicaciones e información crítica sin incurrir en gastos exagerados.

Somos partners oficiales de marcas líderes en la industria como Fortinet e Imperva, por lo que contamos con las mejores soluciones de seguridad informática para tu empresa.

Para obtener más información de nuestras soluciones de seguridad endpoint completá este formulario.

Departamento de Soporte IT interno: ¿Es necesario?

Un departamento de Soporte IT es una pieza clave en cualquier negocio. Empresas de todos los tamaños requieren de la tecnología para llevar adelante sus operaciones diarias, atender la demanda de sus clientes, y agilizar la colaboración de los equipos de trabajo, por lo que contar con un departamento soporte técnico resulta indispensable.

Sin embargo, muchos gerentes se preguntan: ¿Mi PyME necesita un departamento de soporte IT interno? ¿Qué debo considerar para tomar una decisión informada al respecto? ¿Un equipo de IT externo es igualmente eficiente para resolver mis necesidades tecnológicas?

En este artículo te explicamos cuáles son las responsabilidades de un departamento de Soporte IT y te ayudamos a descubrir si tu compañía lo necesita.

¿Qué hace un departamento de Soporte IT?

Los equipos de Soporte IT son mayormente conocidos por encargarse de resolver problemas técnicos, tales como la reparación de equipos defectuosos, llevar adelante las actualizaciones de software y realizar copias de seguridad.

Sin embargo, las responsabilidades de un departamento de soporte IT son mucho más complejas que eso. Desde la configuración de los equipos y las redes empresariales, hasta el análisis de datos comerciales y la toma de decisiones sobre las inversiones en tecnología, el departamento de soporte IT tiene un impacto enorme sobre la empresa y sus clientes.

Las 5 principales responsabilidades de un departamento de Soporte IT

1. Brindar soporte técnico

El soporte técnico comprende todos las tareas que impliquen ayudar a clientes o al personal a resolver problemas de naturaleza técnica o tecnológica.

Los ejemplos más habituales incluyen: capacitar a los empleados en la utilización de un software nuevo, responder preguntas técnicas, configurar cuentas de usuario y restablecer contraseñas.

No obstante, las responsabilidades de soporte IT no se limitan sólo a tareas reactivas. Los equipos técnicos también realizan una gestión proactiva como analizar incidentes recurrentes, investigar causas de raíz y brindar soluciones a mediano y largo plazo.

2. Implementar y administrar la infraestructura IT

Una de las responsabilidades más importantes de los equipos de IT es la implementación y la gestión de la infraestructura tecnológica de la empresa. Al implementar una nueva infraestructura IT, el departamento de soporte IT debe considerar una serie de factores.

- Requisitos de hardware: ¿Qué hardware necesita la empresa para ejecutar sus operaciones? Esto incluye las computadoras, data centers, dispositivos móviles y enrutadores.

- Servicios de computación en la Nube: Los servicios de cloud computing permiten aprovechar los servicios informáticos de terceros.

- Tipo de software que necesita la empresa: Esta área incluye herramientas digitales para agilizar las operaciones diarias.

- Gestión de cambios de la infraestructura IT: Nadie quiere que un pequeño cambio de configuración provoque la caída de los sistemas, por lo que esas modificaciones se deben dar de manera programada y supervisada.

- Administración del sitio web empresarial: Esto implica la configuración inicial, así como el mantenimiento y la seguridad del sitio.

3. Definir estrategias de inversión en tecnología

La tecnología evoluciona constantemente, al igual que las necesidades de cada empresa. Un departamento de Soporte IT se encarga de evaluar las necesidades técnicas de la organización, así como las distintas opciones de inversión y sus costos.

Los equipos pueden fallar o volverse obsoletos, las licencias caducan y las renovaciones tecnológicas se vuelven cada vez más fundamentales para el crecimiento del negocio.

La infraestructura tecnológica de su empresa es un entorno dinámico que requiere una supervisión periódica, y una mejora progresiva. El departamento de soporte IT es quien cumple esa responsabilidad.

4. Mantener la seguridad IT

Las amenazas cibernéticas son cada vez más comunes y sofisticadas. Y las pequeñas y medianas empresas se transformaron en los últimos años en el blanco preferido de los cibercriminales.

Por esta razón, una de las responsabilidades más importantes de los equipos de IT es preservar la seguridad informática de la empresa, valiéndose no sólo de soluciones de software creados especialmente para esas funciones, sino también de estrategias de seguridad integrales.

En términos generales, la seguridad IT incluye aspectos como:

- La manera en cómo su organización detecta y evita las intrusiones de red y los ataques a su sitio web u otros sistemas críticos.

- De qué forma su organización mantiene segura su información crítica y cumple con todos los estándares de privacidad de la industria y normativas impuestas por los gobiernos.

- Planificación y ejecución de protocolos de seguridad, mitigación de riesgos, y recuperación ante desastres.

5. Ejecutar proyectos específicos de IT

Finalmente, el último elemento dentro de las responsabilidades de un equipo de soporte IT es la ejecución de proyectos de tecnología.

Ejemplos pueden ser el lanzamiento de un sitio web, la adquisición de equipos, o la creación de informes para expandir las capacidades tecnológicas de su negocio.

Este tipo de iniciativas normalmente se llevan adelante con el objetivo de lograr un beneficio comercial clave. Es importante aclarar que los proyectos de tecnología son iniciativas complejas, por lo que es necesario contar con expertos técnicos que los ejecuten de la manera más eficiente para obtener los resultados esperados.

Cómo determinar si su empresa necesita un departamento de Soporte IT interno

Es un hecho que hoy en día para ofrecer productos o servicios, mantener a sus equipos organizados y en constante comunicación, almacenar su información crítica o ejecutar sus operaciones diarias, las empresas necesitan de una infraestructura tecnológica adecuada.

En los últimos años, el avance de la tecnología transformó las operaciones comerciales, así como la cultura laboral de las organizaciones y las interacciones entre los equipos de trabajo.

En este contexto, la mayoría de las empresas requiere de un servicio de soporte IT que ayude a garantizar la continuidad de su actividad comercial. Ahora bien, el tipo de soporte que una empresa necesita depende de la escala de uso, la naturaleza del negocio y las necesidades particulares de cada caso.

En este sentido, es importante analizar la realidad diaria de la compañía y entender si contar con un equipo interno es fundamental para garantizar el funcionamiento de las operaciones o, si acaso un servicio de IT externo podría ser una alternativa más adecuada para la compañía.

Lo más importante aquí es que tu negocio pueda identificar sus necesidades de IT específicas y analizar las diferentes opciones de implementación que tengan sentido para tu presupuesto.

Una vez que logres definir y adecuar una estrategia de IT a las necesidades de tu compañía, vas a estar en una mejor condición para tomar la decisión de qué camino seguir.

Servicios de IT administrados, una alternativa atractiva para las PyMES

En la actualidad, muchas empresas recurren a proveedores de servicios de IT administrados (MSP, por sus siglas en inglés) para hacerse cargo de las responsabilidades de soporte técnico.

A continuación, te contamos cuáles son los beneficios de contratar equipos externos de soporte IT y por qué las pequeñas y medianas empresas recurren a esta alternativa.

Reducción de costos y mayor retorno de la inversión (ROI)

Una de las mayores ventajas de trabajar con un Soporte IT externo es la reducción del impacto en los costos. Un proveedor de servicios de IT administrados ofrece una gran flexibilidad y escalabilidad a un costo mucho menor que un departamento de soporte IT interno.

Desde costos de capital reducidos hasta gastos operativos más bajos, los servicios administrados representan un ahorro de dinero considerable para las pequeñas y medianas empresas. Como cliente, sólo pagás por los servicios que necesitás con la capacidad de escalar hacia arriba o hacia abajo cuando lo desees.

Seguridad y cumplimiento mejorados

Sin dudas, la seguridad es una de las principales preocupaciones de cualquier empresa. Por esta razón, trabajar con un MSP se presenta como una enorme ventaja dado que normalmente incluye servicios especializados de seguridad informática.

Un proveedor de servicios de IT externo cuenta con soluciones para proteger a las compañías de brechas de seguridad y amenazas avanzadas.

Al mismo tiempo, también cuentan con el conocimiento para ayudar a las empresas a cumplir con las políticas de seguridad y privacidad de datos.

Maximizar el tiempo de actividad

Cualquier empresa puede ser una víctima potencial de emergencias y desastres que afecten las operativas de negocio y la actividad comercial.

En este sentido, un equipo de Soporte IT externo puede ayudarte a evitar o mitigar el riesgo trabajando de manera proactiva para monitorear e identificar problemas potenciales antes de que ocurran.

Al mismo tiempo, pueden ayudarte a que tu equipo interno maximice su rendimiento y que tus sistemas sean más resistentes ante las amenazas de interrupciones.

Mayor independencia

Muchos gerentes suelen posponer proyectos y tareas importantes a fin de priorizar la solución de inconvenientes tecnológicos dentro de la compañía.

Contar con un equipo externo permite delegar las responsabilidades de IT y le brinda a las compañías una mayor independencia para enfocarse en la planificación estratégica, en lugar de dedicar tiempo a la resolución de problemas y la gestión de los equipos.

¿Necesitás asesoramiento para definir qué tipo de soporte IT es el más adecuado para tu empresa?

En CUBE contamos con servicios de asesoramiento especializado y consultoría IT para PyMES.

Podemos evaluar tus instalaciones tecnológicas y realizar un diagnóstico detallado de tu infraestructura tecnológica para identificar la solución de soporte IT que mejor se adapte a tus necesidades de negocio.

Nuestro equipo está formado por profesionales con años de experiencia en la industria IT y una amplia gama de conocimientos que les permiten planificar proyectos de tecnología, dimensionar soluciones, y estimar los costos, tiempos y recursos de forma precisa.

Si necesitás ayuda para definir qué tipo de departamento de soporte IT necesita tu empresa, nuestro servicio de Soporte IT y Consultoría es lo que estás buscando.

Ponte en contacto con nosotros

Qué es un Firewall UTM y por qué tu empresa lo necesita

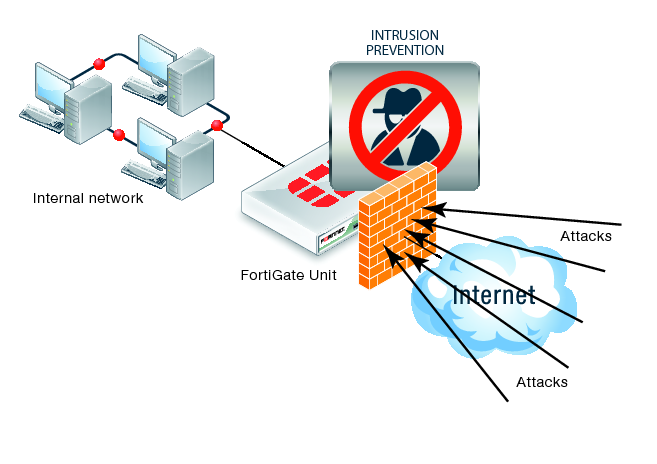

- Un Firewall UTM es una solución integral de seguridad que presenta desde funciones antivirus y anti-phishing, hasta complejos sistemas de detección de intrusiones de red.

En la actualidad, cada vez más PYMES se convirtieron en los principales blancos de ataque de amenazas cibernéticas sofisticadas y enormemente dañinas. Por lo tanto, contar con una sistemas de seguridad para proteger la información crítica del negocio es fundamental en los entornos empresariales.

En este contexto, cada vez más empresas empiezan a adoptar soluciones UTM (Unified Threat Management) que se presentan como productos accesibles y de fácil implementación.

En este artículo te explicamos qué es un Firewall UTM y de qué manera esta tecnología ayuda a las empresas a proteger su información de manera centralizada.

¿Qué es el Firewall UTM?

El término Firewall UTM (o Gestión Unificada de Amenazas, como se lo conoce en español) hace referencia a una solución capaz de ejecutar diversas funciones de seguridad. Entre las principales, se encuentran:

- Antivirus.

- Cortafuegos o Firewall.

- Sistemas de detección y prevención de intrusiones “IDS/IPS”.

- Anti phishing

- Antispam.

- Gestión de VPN (Redes privadas virtuales).

- Protección de redes Wifi.

- Filtrado de contenido.

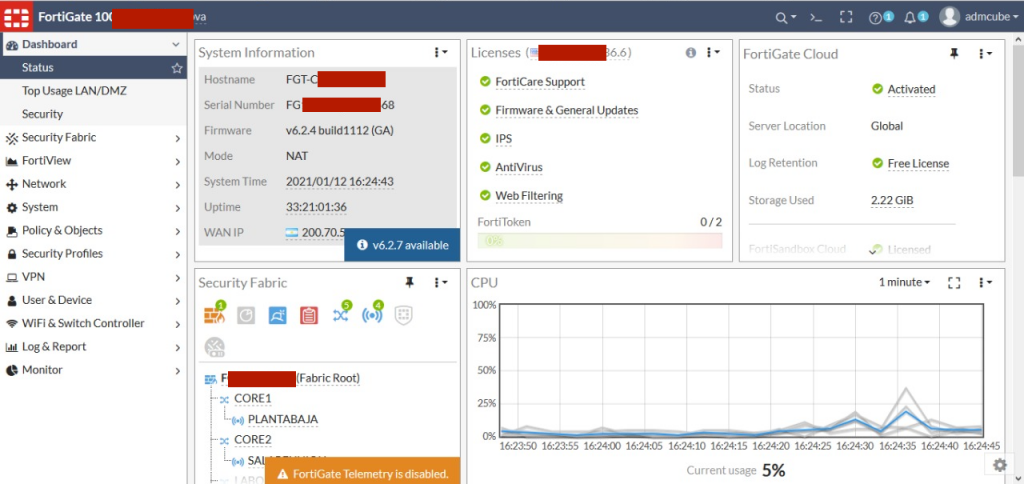

El aspecto más atractivo de una solución Firewall UTM es la sencillez y practicidad que ofrece a la hora de administrar. Antes, las empresas debían utilizar productos y servicios diferentes para cada tarea de seguridad. El Firewall UTM permite reunir las principales funciones de seguridad en una sola solución y ejecutar todas ellas desde una única consola.

En los últimos años, las soluciones de Gestión Unificada de Amenazas ganaron terreno en el sector de Pequeñas y Medianas Empresas. Esto se debió principalmente a dos razones:

Por un lado, aparecieron amenazas mixtas que combinan varios tipos de malware y se dirigen de forma simultánea a distintas partes de la red corporativa, haciendo más difícil la tarea de los administradores de red y el equipo de soporte.

Y, por otro, comenzaron a ser soluciones más atractivas para los departamentos de Administración y Finanzas.

En este sentido, las soluciones UTM facilitan la tarea de combatir amenazas de seguridad complejas desde un único punto de defensa y a través de una sola consola.

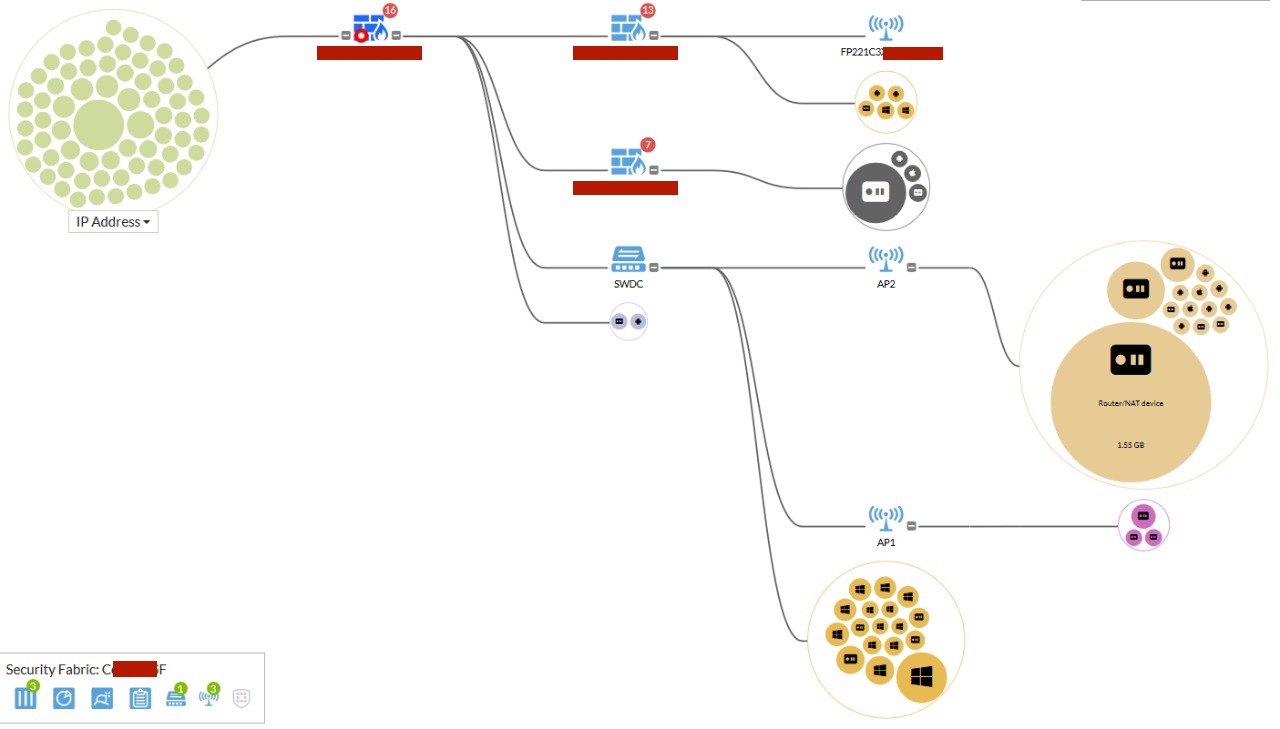

Vista de la consola de Firewall UTM de Fortinet, uno de nuestros partners oficiales.

Por qué contratar un UTM firewall para tu empresa

Con el paso de los años, los ataques y amenazas en las redes, así como su sofisticación y gravedad aumentaron drásticamente

Los Firewall UTM están programados para crear un sistema de blindaje ante amenazas cibernéticas de distinta naturaleza, tales como virus, troyanos, spam, spyware, correos basura, accesos no autorizados o robos de contraseñas.

Un sistema UTM representa un claro progreso en la protección de redes de negocios y la infraestructura de seguridad de una empresa. Las soluciones de Firewall UTM permiten centralizar la gestión de seguridad y reducir la sobrecarga en la administración de la seguridad empresarial.

¿Cómo funciona un Firewall UTM?

La tecnología UTM ofrece un modelo de seguridad perimetral, es decir que protege la comunicación entre Internet y los dispositivos de la red interna de la organización.

El trabajo principal del Firewall UTM es inspeccionar el tráfico de información que se transmite desde y hacia Internet.

Generalmente, esta inspección se hace de dos modos:

- Modo transparente: Identifica y bloquea las amenazas en tiempo real mediante el uso de patrones maliciosos. Esta forma de inspección requiere de una menor capacidad de procesamiento, por lo que el efecto en la performance y las comunicaciones es apenas perceptible para el usuario.

- Modo proxy: el modo proxy analiza el tráfico de manera similar al modo transparente. Sin embargo, una vez recibida la información, este modo realiza un segundo análisis, en donde al detectar una amenaza, esta podrá ser eliminada o reemplazada por un mensaje de advertencia. Este modo ofrece un número de detecciones mayor y requiere de una mayor capacidad de procesamiento.

Los equipos de IT se enfrentan constantemente al desafío de proteger los sistemas empresariales y garantizar la continuidad de negocios contra amenazas sofisticadas contando con presupuestos y recursos limitados.

Tener soluciones de seguridad separadas no facilita esta tarea. Los costos aumentan y la administración de múltiples sistemas se torna compleja.

Un sistema UTM proporciona una respuesta efectiva ante estos desafíos, dado que:

- Protege la red de virus, malware o archivos adjuntos maliciosos al escanear los datos entrantes mediante la inspección profunda de paquetes.

- Previene los ataques antes de que ingresen a la red inspeccionando los encabezados de los paquetes.

- Evita el acceso a sitios web no deseados mediante la instalación de filtrado web mejorado.

- Proporciona la capacidad de actualizarse automáticamente con las últimas actualizaciones de seguridad, definiciones de antivirus y nuevas funciones, de modo que se requiere una intervención manual mínima más allá de la configuración inicial.

- Permite a los administradores gestionar una amplia gama de funciones de seguridad desde una única consola manteniendo siempre una visión global.

Ventajas y desventajas de una Gestión Unificada de Amenazas

Aunque los Firewall UTM resuelven una gran variedad de problemas de seguridad y cuentan con grandes beneficios para las organizaciones, no están exentos de algunas desventajas.

Ventajas

- Gran flexibilidad y practicidad para gestionar la seguridad de redes

- Bajo costo de implementación y reducción de costos a futuro, por medio de la incorporación de tecnologías como SD-WAN

- Reducción significativa en la complejidad de la gestión de seguridad

- Integración Completa entre diferentes soluciones.

Desventajas

- Único punto de defensa

- Posibles problemas de rendimiento

- Algunos servicios requieren suscripción

La principal desventaja de los Firewall UTM es que estos productos poseen un único punto de defensa. Por lo tanto, si un ataque logra vulnerar el sistema, el resto de las barreras también falla.

Por este motivo, muchas organizaciones optan por complementar sus dispositivos UTM con un segundo perímetro basado en software para detener cualquier malware que logre superar el Firewall UTM.

¿Necesito contar con personal técnico especializado para administrar un firewall?

Para poder implementar y gestionar una solución UTM es fundamental contar con personal capacitado en redes y seguridad informática.

Tras su instalación, es necesario hacer un monitoreo constante, controlar los registros y adaptar la solución en función de las necesidades que surgen en cada momento.

A diferencia de otros dispositivos, un Firewall UTM requiere de una gestión y una vigilancia permanente, por lo que contar con personal IT capacitado es un requisito esencial.

Tengo una PYME, ¿necesito un Firewall?

Hoy en día, todas las empresas, independientemente de su tamaño, necesitan protegerse de las amenazas cibernéticas.

Sin embargo, es importante entender qué tipo de protección necesita su negocio, de acuerdo a su contexto particular y sus necesidades.

En CUBE contamos con servicios de asesoramiento especializado y consultoría IT para PyMES. Podemos evaluar tus instalaciones tecnológicas y realizar un diagnóstico detallado de tu infraestructura de seguridad para identificar la solución que mejor se adapte a tus necesidades de negocio.

Estás evaluando adquirir un Firewall UTM, podemos asesorarte.

Ponte en contacto con nosotros

CAPEX vs OPEX: cuál es la mejor opción de inversión IT para tu negocio

La inversión en infraestructura y tecnología es fundamental para el desarrollo de cualquier negocio. A la hora de emprender un proyecto de inversión en IT existen dos grandes modelos a seguir: CAPEX y OPEX.

Para llevar adelante su operativa diaria, todas las compañías necesitan de una oficina, personal, mobiliario, equipos informáticos y licencias de software.

Tradicionalmente, las inversiones en IT eran consideradas gastos de capital (CAPEX). Sin embargo, con la transformación digital y la transición a plataformas en la nube, las empresas comenzaron a trasladar sus gastos de IT a gastos operativos (OPEX).

Si bien los conceptos de CAPEX y OPEX no son nuevos, la flexibilidad, accesibilidad y variedad que ofrecen los productos y servicios en la Nube, hacen que implementar las inversiones de IT como gastos operativos sea más fácil que nunca.

En este artículo te explicamos en qué consiste cada tipo de inversión y qué opción es la más conveniente para tu compañía.

¿Qué es CAPEX?

CAPEX es un acrónimo de la palabra “Capital Expenditures” que significa gastos de capital. Esta categoría engloba todas aquellas compras e inversiones en activos físicos que aumentan la capacidad productiva de una empresa y que pasan a formar parte de su propiedad.

Al mismo tiempo, CAPEX también incluye los gastos de mantenimiento destinados a expandir la vida útil de determinados bienes durables como centros de datos, servidores y equipos informáticos.

Desde un punto de vista fiscal, los gastos CAPEX no se contabilizan de inmediato como costos, sino que se amortizan a lo largo de varios años en función de su depreciación.

No obstante, es importante tener en cuenta que cuanto más dinero invierta una PyME en gastos de capital, menos flujo de efectivo tendrá para el resto de los gastos del negocio, lo que puede obstaculizar las operaciones a corto plazo.

¿Qué es OPEX?

Por su parte, OPEX hace referencia a Operational Expenditures, es decir, todos los gastos operativos de una compañía. En esta categoría se ubican los movimientos de efectivo sobre gastos recurrentes de productos y servicios, salarios de empleados, licencias de software y alquileres de instalaciones.

Cuando hablamos de OPEX, no hablamos de inversiones en bienes de capital, sino de gastos fijos de alquileres o suministros de consumo.

En términos generales, los gastos operativos son aquellos fondos que una empresa emplea para realizar sus actividades comerciales diarias. Los artículos más comunes en esta categoría son: productos de oficina, licencias de software, garantías y acuerdos anuales de servicio o mantenimiento.

El principal beneficio de los OPEX es que requieren grandes cantidades de dinero, lo que permite a las empresas ser más flexibles y ágiles a la hora de llevar adelante las transformaciones del negocio. Sin embargo, todo el dinero destinado a OPEX debe ser reportado en la columna del haber en el libro diario.

CAPEX vs OPEX: Qué opción es la más conveniente para invertir en IT

Las inversiones de IT no pueden ser ajenas a los rápidos cambios que se producen en las tecnologías de comunicación y los servicios de colaboración, almacenamiento y seguridad.

Hoy en día, las herramientas de software y las infraestructuras de hardware acaban por quedar obsoletas en muy poco tiempo, dado que son reemplazadas por alternativas mejores, más baratas o más eficientes.

En este contexto, muchas pequeñas y medianas empresas

optan por un modelo de inversión OPEX en lugar de CAPEX, dado que les permite incorporar tecnologías de última generación bajo demanda, en lugar de realizar grandes inversiones a largo plazo.

Las inversiones en infraestructura por parte de pequeñas y medianas empresas tienden hoy a realizarse mediante el modelo OPEX debido a que:

- Las inversiones en infraestructura IT tradicional es muy grande y costosa

- Es difícil definir las necesidades de infraestructura IT para el futuro con precisión.

- Las inversiones en IaaS son escalables. Es decir, que es posible aumentar la demanda de recursos según las necesidades de la compañía.

La rapidez de cambio del mundo tecnológico hace que el modelo CAPEX sea menos atractivo para las empresas que buscan realizar inversiones IT rápidas. Mientras que el OPEX se convierte en una opción que se adapta mucho mejor a este tipo de compañías.

Por otra parte, cuando las empresas llevan su infraestructura a la nube, se reducen los gastos tiempo y espacio para adoptar el hardware y software necesario.

Ventajas y desventajas de CAPEX y OPEX

Existen ventajas y desventajas en la adopción de infraestructura tecnológica como inversión de CAPEX y OPEX. Estos son principales elementos que deberías considerar:

- Proceso de aprobación: los activos de CAPEX pueden tardar más tiempo en aprobarse, mientras que los de OPEX usualmente son aprobados con mayor rapidez.

- Desembolso de efectivo: para un gasto de capital, todo el dinero debe pagarse por adelantado, mientras que los gastos de OPEX permite pagar a lo largo del tiempo, de forma mensual o trimestral.

- Elementos de apoyo: la adquisición de hardware como CAPEX también puede requerir la compra de otros artículos, incluidos suministros de energía, mantenimiento y garantías. El mismo artículo como gasto de OPEX normalmente incluye todos los artículos de infraestructura que acompañan al hardware, lo que le permite pagar todo dentro de un solo paquete.

- Escala de crecimiento: la compra de un artículo de capital requiere de una proyección a futuro. Un equipo, por ejemplo, se puede comprar con la intención de reemplazarlo o actualizarlo cada tres años. Eso significa que cuando compre ese equipo, tendrá que comprarlo con todas las capacidades que cree que necesitará durante los próximos tres años. Las inversiones de OPEX, permiten contratar capacidades adicionales según sea necesario y ejecutar capacidades más bajas cuando haga falta, reduciendo costos.

- Control sobre los activos: Cuando se realiza una inversión CAPEX, la empresa se convierte en propietaria del capital y tiene control total sobre su uso, ubicación y disposición. Cuando se adquiere un servidor como un elemento de gasto operativo en la nube, depende del hardware, el software y el mantenimiento que proporciona el proveedor de ese servicio. Es posible que tenga problemas si su proveedor de nube tiene una interrupción, no tiene la capacidad suficiente para satisfacer sus necesidades o no puede cumplir con sus acuerdos de nivel de servicio.

- Software como servicio: Hoy en día, las PYMES que optan por un modelo OPEX pueden elegir opciones de SaaS a cambio de suscripciones mensuales accesibles. De esta manera, las empresas sólo pagan por lo que utilizan, lo cual ayuda a optimizar el flujo de caja.

¿Inversión híbrida?

La buena noticia de la inversión en IT es que no es necesario elegir entre un modelo u otro de forma definitiva y unilateral.

A la hora de repensar la infraestructura tecnológica de la compañía, es posible asignar presupuestos para CAPEX y OPEX de forma independiente, teniendo en cuenta las necesidades del negocio y las proyecciones de crecimiento a futuro.

Decidirse por inversiones de CAPEX y OPEX depende de una amplia gama de variables, tales como:

- Política de gastos: La política de gastos de la empresa influye directamente sobre que modelo priorizar a la hora de invertir en IT. ¿Su empresa es más proclive a invertir en capital o en gastos operativos?

- Presupuesto para inversión: Qué capital dispone su empresa para invertir en IT. Esencialmente, ¿qué modelo se adapta mejor al presupuesto de su compañía?

- Objetivos de negocio: ¿Cuáles son tus objetivos de negocio actuales y de qué manera la tecnología influye en el cumplimiento de esas metas? No hay dos organizaciones que tengan las mismas necesidades y objetivos de IT.

- Proyección a futuro: ¿Cuál es la proyección de crecimiento de la empresa para los próximos diez años? Cuál es la capacidad de inversión actual y cuáles son las expectativas de expansión a mediano y largo plazo.

En este punto es muy importante hacer un análisis exhaustivo de los números y proyecciones para definir qué modelo de inversión se adapta mejor a la realidad de tu compañía.

En la actualidad, una enorme cantidad de empresas optan por un modelo híbrido de IT en el que se compran bienes de capital que se complementan con productos y servicios en la Nube.

¿Necesitás asesoramiento para invertir en IT?

A través de nuestro servicio de Diagnóstico IT para PYMES, en CUBE analizamos el estado actual de tus instalaciones tecnológicas para identificar necesidades, limitaciones y oportunidades de mejora. Además, te ayudamos a descubrir qué soluciones informáticas se adaptan mejor a las capacidades físicas, humanas y económicas de tu organización.

Finalmente, diseñamos un plan de inversión contemplando el valor de tu infraestructura de IT actual, alternativas tecnológicas, el ROI de una actualización de hardware y software, y el ciclo de recambio tecnológico más adecuado para las necesidades de tu empresa.

Nuestro equipo está formado por profesionales con años de experiencia en la industria IT y una amplia gama de conocimientos que les permiten planificar proyectos de tecnología, interactuar con proveedores, dimensionar soluciones, y estimar los costos, tiempos y recursos de forma precisa.

Consultá por nuestro servicio de Diagnóstico IT para Pymes.

Ponte en contacto con nosotros

Ransomware: qué es y cómo proteger tu empresa

Sin dudas, el ransomware es una de las amenazas cibernéticas más temidas por empresas y usuarios en la actualidad. Se trata de un tipo de malware que puede bloquear de forma permanente dispositivos y sistemas informáticos enteros, cifrando información valiosa y exigiendo el pago de un rescate a cambio de la restauración de esos activos.

Las infecciones de Ransomware suelen aparecer de forma recurrente en los medios de comunicación debido a los enormes costos que deben pagar las empresas que han sido víctimas de este malware.

Según CyberSecurity Ventures, en 2019, los daños económicos por Ransomware en todo el mundo ascendían a $11.5 mil millones. Y en 2021 se espera que esa cifra alcance los 20.000 millones de dólares.

En este artículo te vamos a explicar qué es un Ransomware, por qué supone un riesgo muy importante para las empresas, y de qué forma podés prevenir una posible infección y proteger tus sistemas con medidas efectivas.

Qué es el Ransomware

Un Ransomware es un tipo de malware cuyo nombre surge de la combinación de las palabras Ransom (rescate) y Software. Este tipo de software malicioso se caracteriza por secuestrar archivos o información valiosa y exigir un rescate económico a cambio de su liberación.

En la mayoría de los casos, el Ransomware detecta y encripta archivos críticos del sistema infectado y bloquea el dispositivo, impidiendo que la víctima pueda acceder a esa información.

Esta clase de programas maliciosos normalmente accede a los equipos de las empresas mediante gusanos informáticos, campañas de phishing, emails infectados y otros tipos de malware.

Una vez que un equipo resulta infectado y los datos son bloqueados, en la pantalla del dispositivo aparece una advertencia en la que se informa al usuario que ha sido víctima de un ataque de Ransomware.

A su vez, pone en riesgo el resto de los equipos de la red ya que este malware intentará seguir desplegándose por otros dispositivos vulnerables haciendo el daño aún mayor.

En esa notificación se le exige a la víctima el pago de un rescate y se detallan los posibles métodos de pago, que pueden ser a través de Paypal o mediante transferencias de criptomonedas.

¿Cuáles son los tipos de Ransomware más comunes y cómo funciona cada uno?

Existen múltiples técnicas que los creadores de ransomware utilizan para bloquear los equipos de sus víctimas o secuestrar su información valiosa. Estos son los tipos de Ransomware más comunes en la actualidad:

- Diskcoder: bloquea el disco rígido y evita que el usuario acceda al sistema operativo.

- Screen locker: bloquea el acceso a la pantalla del dispositivo.

- Crypto-Ransomware: cifra la información almacenada en el disco de la víctima.

- PIN locker: ataca los dispositivos Android y cambia los códigos de acceso para dejar fuera a los usuarios.

Riesgos de infección para las empresas

En los últimos años, el Ransomware se convirtió en una gran amenaza para la ciberseguridad empresarial. El daño causado por este tipo de malware va desde impedir que los usuarios accedan a los diferentes servicios y recursos online, hasta exponer o destruir datos confidenciales almacenados en los servidores de la compañía. Por lo tanto, la protección contra el Ransomware resulta de alta prioridad para los equipos de IT.

Según Cybersecurity Ventures, en 2021 una empresa será víctima de un ataque de Ransomware cada 11 segundos. En 2016, la tasa de ataque era cada 40 segundos, lo que indica que la explotación de vulnerabilidades para tomar el control de los recursos de las empresas ha aumentado significativa y peligrosamente año tras año.

¿Por qué el Ransomware ataca a las empresas?

Si bien los usuarios individuales también son víctimas habituales del Ransomware, los cibercriminales dirigen cada vez más sus ataques contra pequeñas, medianas y grandes empresas.