EDR: Qué es y cómo funciona esta solución de seguridad

Un EDR es una herramienta que permite monitorear de forma continua cada uno de los equipos que forman parte de una red corporativa, con el fin de detectar amenazas avanzadas y prevenir potenciales ataques.

Hoy en día, empresas de todos los tamaños están expuestas al robo de datos, espionaje, fraude, e infecciones de malware de distinta naturaleza. El impacto de este tipo de ataques puede generar desde problemas de disponibilidad de servicio, hasta un impacto financiero considerable.

En un mundo en donde las técnicas y estrategias utilizadas por los cibercriminales son cada vez más sofisticadas y dañinas, contar con una solución integral de seguridad endpoint resulta fundamental para la protección de los activos empresariales.

En este artículo te explicamos qué son las soluciones EDR (Endpoint Detection and Response), cómo funcionan, y qué beneficios pueden brindarle a tu empresa.

¿Qué es un Endpoint?

Antes de hablar sobre qué es y cómo funciona una protección EDR, es importante que primero expliquemos qué es un Endpoint.

Esencialmente, un endpoint es cualquier dispositivo informático conectado a una red: computadoras de escritorio, portátiles y dispositivos móviles.

Hoy en día, los endpoints son el eslabón más vulnerable de las redes empresariales y son, según los expertos, la principal puerta de acceso de los cibercriminales a los sistemas de las empresas.

¿Qué es Endpoint Detection and Response (EDR)?

Endpoint Detection and Response es una herramienta que proporciona monitorización y análisis continuo de los endpoints y de la red corporativa.

El término EDR fue creado por Anton Chuvakin de Gartner en el 2013 para definir aquellas herramientas que se enfocan en detectar e investigar actividades sospechosas en las redes corporativas.

Las soluciones EDR son un recurso para combatir las amenazas avanzadas y responder de forma rápida a incidentes de seguridad en los endpoints de la red.

Hoy en día, la mayoría de las herramientas EDR combina características como el análisis de comportamiento, control de aplicaciones, monitoreo de la red, listas blancas de aplicaciones, y respuesta ante incidentes.

Al mismo tiempo, muchas soluciones EDR se integran en otras herramientas de seguridad para realizar tareas de protección de la red como:

- Mejorar la visibilidad de los comportamientos y procesos en el punto final.

- Administrar los activos físicos y de información.

- Mejorar la respuesta ante potenciales amenazas.

- Ayudar con la recopilación de datos para proporcionar a los equipos de IT un análisis profundo de los dispositivos.

EDR vs EPP

Existen diferentes formas de proteger los sistemas y equipos empresariales, que van desde soluciones antivirus tradicionales hasta complejos paquetes de herramientas de seguridad dedicadas. Entre las soluciones de seguridad más populares, encontramos los EPP y los EDR. ¿Pero qué diferencias existen entre una opción y la otra?

Las soluciones EPP (Endpoint Protection Platform) son herramientas centradas en la protección del perímetro. Su objetivo principal es evitar que las amenazas ingresen a la red. Recientemente, publicamos un artículo en nuestro blog sobre las herramientas EPP, que podés leer acá.

A diferencia de las aplicaciones antimalware tradicionales, los EDR son soluciones de seguridad que proveen monitoreo continuo y respuesta ante amenazas complejas. Se enfocan en combatir aquellas amenazas diseñadas para evadir la primera capa de defensa y que logran penetrar en la red.

En términos generales, los EDR detectan cualquier actividad sospechosa y la contienen antes de que el atacante pueda moverse lateralmente en la red.

En este sentido, las herramientas de Endpoint Detection and Response amplían el funcionamiento de las EPP, dado que permiten tomar acción sobre aquello que fue omitido por las barreras de detección de malware y amenazas conocidas. En pocas palabras, un EDR no reemplaza la protección antimalware primaria, sino que permite complementar su funcionamiento.

Es importante aclarar que los EDR pueden convivir perfectamente con un software antivirus instalado en el mismo terminal. Ambos programas pueden funcionar de manera independiente y complementaria, sin generar problemas de compatibilidad ni producir impactos significativos en el rendimiento del sistema.

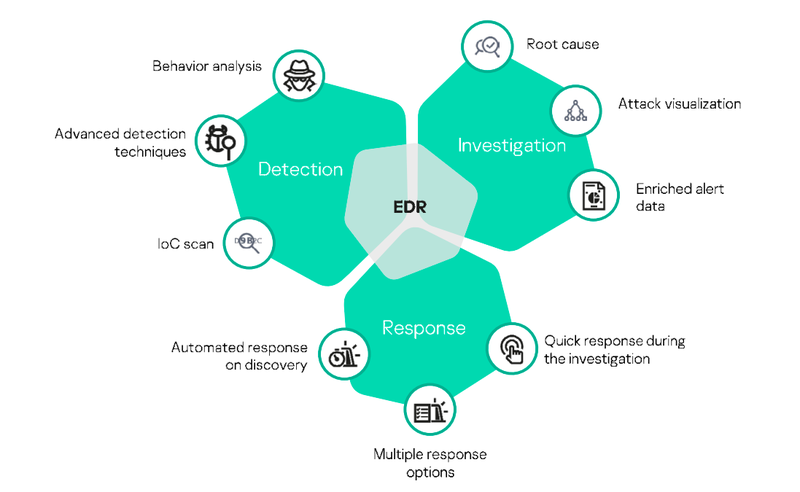

Cómo funciona la protección EDR: características fundamentales

En el mercado actual existen muchas soluciones EDR, cada una con sus fortalezas y debilidades.

Sin embargo, la gran mayoría de estas soluciones EDR cuenta con una serie de capacidades clave que le permiten detectar y contener las amenazas de seguridad.

Veamos cuáles son:

Detección

Esta función está diseñada para monitorear, analizar y responder ante una gran variedad de software maliciosos, tales como ransomware, malware, botnets, phishing, accesos no autorizados, y otras amenazas conocidas y desconocidas.

Las capacidades de detección de los EDR utilizan tecnologías de Inteligencia Artificial (IA) y Machine Learning para identificar de forma efectiva las amenazas y reducir ampliamente la tasa de falsos positivos.

Gracias a esta herramienta, los equipos pueden optimizar sus recursos y centrarse en otras tareas importantes de IT.

Contención

Los archivos maliciosos tienen un objetivo claro: infectar tantos procesos, aplicaciones y usuarios como sea posible.

Por lo tanto, después de detectar una amenaza, las soluciones EDR tienen que ser capaces de ejecutar maniobras de bloqueo avanzado para contener los ataques y minimizar el daño potencial y sus consecuencias para la compañía.

Investigación

Una vez detectado y contenido un archivo malicioso, la solución EDR se encarga de investigar la razón por la que un ataque pudo darse en primer lugar.

¿Existe una vulnerabilidad en la red? ¿Se trata de una nueva amenaza avanzada? ¿Hay un dispositivo o aplicación en la red que está desactualizado?.

Las capacidades de investigación de los EDR permiten obtener información sobre por qué un ataque puede ocurrir y ayuda a solucionar esas vulnerabilidades y evitar que la red vuelva a sufrir esos mismos incidentes en el futuro.

Eliminación

Finalmente, el componente más importante de una solución EDR es su capacidad para eliminar las amenazas de seguridad.

Para poder erradicar adecuadamente un archivo malicioso, las soluciones EDR necesitan poder responder a las siguientes preguntas:

- ¿Dónde se originó el archivo?

- ¿Con qué datos y aplicaciones interactuó ese archivo?

- ¿Se ha replicado el archivo?

Tener visibilidad sobre estos eventos es crucial para la eliminación de una posible amenaza. Pero no es tan simple. Cuando se elimina un archivo malicioso, también se deben corregir las partes de la red que fueron afectadas.

Si la solución EDR cuenta con capacidades retrospectivas, entonces estas pueden usarse para remediar los sistemas a un estado anterior a la infección.

Otras funcionalidades típicas de las soluciones EDR

Además de sus capacidades fundamentales, las soluciones EDR también utilizan una serie de técnicas de seguridad innovadoras. Algunas de las más importantes son:

- Un motor de detección que usa técnicas de inteligencia artificial y análisis basado en Machine Learning.

- Emuladores de Sandbox para detectar y prevenir la infección de malware.

- Análisis en tiempo real que monitorea el sistema con el fin de encontrar patrones de comportamiento y detectar amenazas desconocidas.

- Alertas generadas por sistemas externos (llamados Indicadores de Compromiso), y categorización de los incidentes para actuar rápidamente sobre los más críticos.

- Investigación de incidentes basado en el historial: se rastrea el origen y evolución del malware para tomar medidas preventivas de cara a posibles incidentes futuros.

- Herramientas de remediación para eliminar o poner en cuarentena los archivos infectados y volver al estado anterior a la infección.

- Filtrado para evadir falsos positivos y evitar una sobrecarga de alertas.

Beneficios de las herramientas EDR

Como ya vimos, las soluciones EDR permiten optimizar las estrategias de seguridad y aportan una serie de beneficios para mejorar la prevención, identificación y resolución de amenazas.

Estos son los principales beneficios que las herramientas EDR brindan a las pequeñas, medianas y grandes empresas:

- Mayor resguardo ante ataques dirigidos: Con las capacidades de prevención y detección, los EDR analizan patrones de comportamiento y permite anticipar potenciales amenazas.

- Mayor visibilidad de las amenazas que ponen en riesgo los endpoints: Los EDR permiten comprender más fácilmente el origen de los incidentes, la ruta que ha seguido un ataque, quién se ha visto afectado y cómo responder.

- Bloqueo avanzado de amenazas: una buena solución evita las amenazas en el momento en que se detectan, pero también mientras dura el ataque.

- Capacidad de filtrado para discernir los falsos positivos: Esto ayuda a centrarse en las amenazas potenciales reales y mejorar la utilización de recursos.

- Protección contra múltiples amenazas: Los EDR permiten ejecutar acciones contra varias amenazas avanzadas en simultáneo, por ejemplo, varios tipos de malware, accesos no autorizados o movimientos sospechosos de los datos.

¿Buscás una solución EDR para tu empresa?

En los últimos años, las soluciones EDR se convirtieron en una tendencia de seguridad empresarial. El contexto de la pandemia, la implementación del trabajo remoto y el crecimiento exponencial de las amenazas avanzadas llevaron a las empresas a la necesidad de invertir en herramientas de seguridad más efectivas y sofisticadas.

En este sentido, contar con una solución integral de seguridad endpoint es fundamental para proteger tanto el perímetro (EPP) cómo monitorear continuamente entorno de red (EDR).

En Cube trabajamos desde hace años con soluciones de seguridad integrada y las nuevas tendencias de IT. Nuestro foco es ayudar a las empresas a asegurar altos niveles de protección y gestionar de forma centralizada su Infraestructura de Networking.

Si querés conocer más acerca de las soluciones EDR y de qué forma puede ayudarte a prevenir, detectar y resolver las vulnerabilidades de seguridad de tu red empresarial, contactanos.

Ponte en contacto con nosotros

Zero Trust: 6 cosas que debes saber

Zero Trust o Confianza Cero es un nuevo enfoque de seguridad que se basa en la verificación continua de cada dispositivo, usuario y aplicación dentro de una red empresarial.

Esencialmente, Zero Trust plantea que para preservar la seguridad de los sistemas y hacer frente a las amenazas cibernéticas más avanzadas, es fundamental actuar de forma preventiva y verificar constantemente toda la actividad que tiene lugar en la red.

En este artículo te explicamos qué es Zero Trust, en qué se diferencia del paradigma de seguridad tradicional y de qué manera este enfoque permite combatir las ciberamenazas más temibles de la actualidad.

Seis cosas que debes saber sobre Zero Trust

1) Qué es la seguridad Zero Trust y cómo funciona

Zero Trust es un concepto acuñado por John Kindervag de Forrester Research, que en los últimos años ha sido revalorizado por marcas líderes en la industria como Fortinet y Microsoft.

El enfoque Zero Trust emplea tecnologías avanzadas como la autenticación multifactor, la gestión de identidad y acceso (IAM) y la tecnología de seguridad endpoint para verificar la identidad de los usuarios y mantener la seguridad del sistema.

La seguridad Zero Trust requiere que todos los usuarios, incluso aquellos que se encuentran dentro de la red de la organización, estén autenticados y autorizados antes de que se les otorgue el acceso a las aplicaciones y los datos.

En este sentido, Zero Trust permite monitorear y validar continuamente que cada usuario tiene los privilegios y atributos adecuados para desempeñarse dentro de la red.

2) Zero Trust vs Seguridad tradicional

En el paradigma de seguridad informática tradicional, la confianza se establecía principalmente en función de la ubicación: si los usuarios accedían a los recursos corporativos desde la propia oficina o desde un equipo de la empresa, era suficiente como para cumplir con los requisitos de verificación y acreditación.

Al mismo tiempo, la Zona de Confianza estaba protegida por tecnologías como firewalls, detección / protección de intrusiones y otros recursos.

Sin embargo, las evoluciones de la computación en la Nube, y las políticas de BYOD y de trabajo remoto lo cambiaron todo. Los empleados y clientes empezaron a solicitar acceso a los sistemas desde de diferentes lugares, horarios y dispositivos. Se incrementaron las vulnerabilidades y las grietas de seguridad, y esto marcó el comienzo de una nueva era de ciberdelincuencia y amenazas avanzadas.

Al mismo tiempo, la postura tradicional pone en riesgo a las organizaciones ante la posibilidad de actores internos maliciosos que pueden acceder a una amplia cantidad de información sensible una vez que se encuentran dentro de la red.

Ante este contexto, Zero Trust plantea una diferencia significativa con el enfoque de seguridad tradicional. Las políticas de Confianza Cero se basan en gran medida en la visibilidad en tiempo real de los atributos del usuario, validar la identidad de esos usuarios y garantizar de que esos vectores no representan un riesgo para la red.

Algunos factores que Zero Trust verifica son:

- Identidad del usuario

- Tipo de hardware del endpoint

- Versiones de firmware

- Versiones del sistema operativo

- Niveles de parche

- Aplicaciones instaladas

- Inicios de sesión de usuario

- Detecciones de seguridad o incidentes

3) Zero Trust ayuda a combatir las ciberamenazas más sofisticadas

Según un informe de Fortinet —marca líder en software, dispositivos y servicios ciberseguridad— durante 2020 en Argentina se detectaron “más de 900 millones de ciberataques” con un alto grado de sofisticación.

Además, el trabajo remoto generó un aumento en la vulnerabilidad de las redes empresariales, debido a que los empleados acceden a información sensible desde redes hogareñas que no cumplen con los requisitos mínimos de seguridad.

Implementar un enfoque Zero Trust ayuda a afrontar las amenazas sofisticadas de la actualidad y las tácticas de engaño empleadas por los criminales cibernéticos, dado que su tecnología permite analizar de forma automática las solicitudes de acceso de cada usuario antes de otorgar el acceso a cualquier activo empresarial en un servidor local o en la nube.

4) Los cuatro principios de Zero Trust

El modelo Zero Trust se basa en cuatro principios:

1. Control continuo de los accesos

En un enfoque Zero Trust ninguna fuente puede considerarse confiable. El modelo de Confianza Cero asume que los atacantes pueden estar presentes tanto dentro como fuera de la red.

Por lo tanto, cada solicitud para acceder al sistema debe estar autenticada, autorizada y encriptada.

2. Técnicas preventivas

Zero Trust utiliza una amplia variedad de técnicas preventivas para resguardar la red de posibles amenazas y minimizar los potenciales daños. Las tácticas más habituales son:

- Autenticación multifactor (MFA): para confirmar la identidad del usuario y aumentar la seguridad de la red.

- Privilegios mínimos de acceso: la organización otorga el nivel más bajo de acceso posible a cada usuario, lo cual limita el movimiento lateral a través de la red y minimiza el potencial área de ataque.

- Microsegmentación: la microsegmentación es una técnica de seguridad que implica dividir los perímetros en zonas pequeñas para mantener restringido el acceso a cada parte de la red.

3. Supervisión en tiempo real

Zero Trust cuenta con tecnologías de monitoreo en tiempo real que permiten detectar, investigar y resolver intrusiones ilegales en la red antes de que puedan causar algún daño a los sistemas empresariales.

4. Estrategia de seguridad amplia.

Zero Trust es en realidad un exponente de una estrategia de seguridad ampliada. Si bien la tecnología juega un papel importante en la protección de los activos empresariales, esta por sí sola no es suficiente para garantizar la protección total.

Las compañías deben contar con una estrategia de seguridad integral que incorpore una variedad de capacidades de respuesta, detección y monitoreo de terminales para garantizar la seguridad de sus redes.

5) Zero Trust es clave para la seguridad de las PyMEs

Zero Trust es una de las formas más efectivas para que las pequeñas y medianas empresas controlen el acceso a sus redes, aplicaciones y datos.

Zero Trust combina una amplia gama de técnicas preventivas y soluciones de seguridad informática que ofrecen una capa adicional de seguridad fundamental para aquellas empresas que están aumentando progresivamente la cantidad de endpoints dentro de su red y que están en el proceso de expandir su infraestructura IT para incluir aplicaciones y servidores basados en la nube.

Emplear un enfoque Zero Trust hace que sea más fácil establecer, monitorear y mantener perímetros seguros. Y esto es un aspecto necesario para aquellas compañías que cuentan con una fuerza laboral trabajando de forma remota.

6) Zero Trust no tiene por qué ser un enfoque rígido

Las implementaciones de Confianza Cero en entornos empresariales han cambiado con el paso del tiempo. A pesar de su nombre pegadizo, las empresas no necesitan ser absolutistas de la aplicación un enfoque Confianza Cero. De hecho, verificar todo el tiempo toda la actividad de la red sería virtualmente imposible.

Zero Trust evolucionó de un concepto binario en el que todo debe verificarse, a algo mucho más matizado y dinámico.

Hoy en día, la Confianza Cero incorpora conjuntos de datos más amplios, principios de riesgo y políticas dinámicas para tomar decisiones de acceso y realizar un monitoreo continuo.

La seguridad Zero Trust actualmente se basa en una variedad de fuentes que incluyen inteligencia sobre amenazas, registros de red, datos de terminales y otras informaciones para evaluar las solicitudes de acceso y el comportamiento del usuario.

Recientemente, el interés en las redes Zero Trust se disparó impulsado por las aceleración de las tendencias del mercado como resultado de la pandemia mundial de COVID-19.

En este contexto, se dieron una multiplicidad de acontecimientos, como por ejemplo:

- Transformación digital acelerada (la adopción de tecnologías y soluciones nuevas y emergentes para modernizar y acelerar las interacciones comerciales con clientes, empleados y socios).

- Migración masiva a la Nube / SaaS.

- Transición acelerada al trabajo remoto.

- Evaporación de las zonas de confianza protegidas por VPN y la comprensión de que los firewalls son poco útiles para detectar y bloquear ataques desde el interior y no pueden proteger a los sujetos fuera del perímetro de la empresa.

¿Cómo implementar Zero Trust en tu negocio?

En Cube trabajamos desde hace años con soluciones de seguridad integrada y las nuevas tendencias de IT.

Nuestro foco es ayudar a las empresas a implementar soluciones como Zero Trust, Security Fabric y SD-WAN, que permiten asegurar altos niveles de protección y gestionar de forma centralizada la Infraestructura de Networking

Si querés conocer más acerca de las redes Zero Trust y de qué forma esta solución puede ayudarte a prevenir, detectar y resolver las vulnerabilidades de seguridad en tu red empresarial, ingresá aquí.

Ponte en contacto con nosotros

¿Gastamos o invertimos? La importancia de una buena estructura IT

Este artículo lo escribí y publiqué en febrero de 2014. A pesar de eso, aún hoy tiene plena validez porque apunta a un problema recurrente en el ecosistema PyME argentino: por qué invertir en estructura IT. Hoy en día, en medio de la dura crisis sanitaria y económica de la pandemia del COVID-19, este post pareciera haber cobrado más vigencia que nunca.

Nuestro trabajo es una de las ocupaciones diarias que más tiempo demanda. Las personas que cumplen un horario de tiempo completo durante todo el 2020 van a trabajar aproximadamente 2160 horas. Es mucho, ¿no?

La pregunta que surge, entonces, es: ¿por qué pareciera a veces que muchas empresas no se preocupan realmente por asegurarse de que esas horas sean lo más eficientes y productivas posibles?

En Argentina, en muchas compañías que ofrecen servicios digitales solemos escuchar de manera frecuente comentarios como:

"Ahora estoy sin sistema, no puedo hacer nada"

"No tengo Internet"

"No me funcionan los e-mails, te lo envío cuando se solucione"

Al mismo tiempo, a la hora de tomar decisiones estratégicas sobre invertir en mantenimiento o mejorar la infraestructura tecnológica de la empresa, solemos escuchar excusas del tipo:

"No es momento para cambiar la PC de Juan"

"Esperemos a que el servidor aguante lo más posible"

"Gastemos lo menos posible en insumos"

"No hay presupuesto para licencias, vean si lo podemos bajar trucho"

Estoy absolutamente convencido de que, en ambos casos, se trata simplemente un tema cultural, nada más y nada menos. Y eso puede tener graves consecuencias para el negocio.

Los problemas de no invertir en estructura IT

En Argentina, la mayoría de las veces, los departamentos de IT en pequeñas y medianas empresas son vistos por sus directivos como un centro de gasto y no como una posibilidad de inversión.

Un entorno mal configurado o sin el mantenimiento adecuado puede desembocar en problemas de rendimiento o la total pérdida del servicio, con sus evidentes repercusiones económicas por los incumplimientos de acuerdos de nivel de servicio.

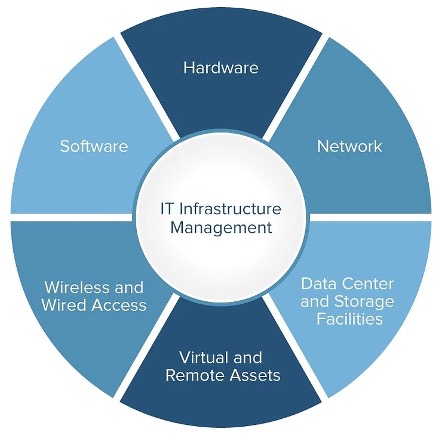

La importancia de la tecnología en el mercado actual

Hoy en día, vivimos en un mercado digital revolucionado, marcado por una demanda creciente que se ha multiplicado en el contexto de la pandemia de COVID-19. En este contexto, contar con una infraestructura tecnológica adecuada se convirtió en un requisito estratégico fundamental para posicionarse de manera competitiva en la economía moderna.

Actualmente, la tecnología cumple un rol esencial para alcanzar objetivos de negocio como el crecimiento, la eficiencia operativa y la reducción de costos. En este sentido, la inversión en IT se torna impostergable para cualquier empresa que desea crecer y consolidarse.

No obstante, invertir sin un plan de acción no alcanza.

En primer lugar, debemos considerar las tecnologías que ya están en operación en nuestro negocio, evaluar cómo las estamos usando y entender de qué manera podemos mejorar su rendimiento e interconexión. En base a esta evaluación inicial, podemos pasar al segundo paso que es definir un plan de escalamiento progresivo a futuro.

Beneficios directos de invertir en IT

- Reducción de los costos originados por las pérdidas de servicio o bajo rendimiento.

- Reducción de los costos por retrasos en las puestas en producción.

- Ahorro en las horas de trabajo del personal de IT en mantenimiento y resolución de problemas.

- Ahorro en consultores externos, cuyo costo por hora en situaciones críticas es mucho mayor que un soporte anual empaquetado.

Qué deberías tener en cuenta para hacer inversión tecnológica inteligente

A la hora de planear una inversión en la estructura de IT de tu negocio es importante hacerlo de manera estratégica, teniendo en cuenta la capacidad instalada y las posibles áreas de mejora. A continuación, te damos algunos consejos para llevar adelante una inversión inteligente:

- Considerá las necesidades tecnológicas particulares de tu compañía en base a los objetivos de tu plan estratégico. Tené siempre presente de qué manera las tecnologías pueden ayudarte a hacer más eficientes tus operaciones.

- Hablá con tu personal de IT para analizar las mejores acciones a tomar. No obstante, también consultá la opinión de los equipos que van a hacer uso de la tecnología en el día a día. Ellos saben mejor que nadie las dificultades que atraviesan y las soluciones que se requieren. Es posible que incluso ya estén informados de las novedades tecnológicas que pueden serles de utilidad y mejorar su productividad.

- Analizá diferentes opciones de inversión no sólo basándote en el presupuesto, sino también en las ventajas para tu estructura de IT. Lo mejor es que centres tu decisión en los beneficios que te pueden aportar determinadas tecnologías, en lugar de pensar únicamente en los costos de implementarlas.

Palabras finales

Hacer un cambio profundo en la infraestructura de tu negocio requiere antes que nada de un cambio cultural profundo. Cuando dejemos de considerar la estructura de IT como un gasto y comencemos a verla como una inversión para el crecimiento nos daremos cuenta de su importancia para la expansión del negocio.

Hacer una mala o una buena inversión requiere exactamente de la misma cantidad de tiempo. El problema, en realidad, radica en que hacer una mala inversión genera problemas a futuro con los que tarde o temprano vas a tener que lidiar.

En CUBE podemos ayudarte a evaluar las capacidades instaladas de tu empresa y crear un plan adecuación elaborado en base a las necesidades particulares de tu negocio. ¿Queres saber más? conoce nuestras Soluciones de Infraestructura Tecnológica

Ponte en contacto con nosotros

Qué es un Site Survey y para qué sirve

Te explicamos qué es un Site Survey, cuáles son sus principales beneficios y cómo puede ayudarte a mejorar el rendimiento de la red inalámbrica de tu negocio.

¿Qué programa de videollamadas usar?

No es una cuestión de presupuesto.

En los últimos meses, se volvió algo más que necesario tener un programa o plataforma para realizar videollamadas con clientes y colaboradores.

La idea no es enumerarlos, seguramente ya los uses, y hasta estés un tanto agotado de tanta oferta… ufffff!

Y como te habrás dado cuenta, no existe un programa perfecto para realizar una videollamada, ni tampoco para gestionar el teletrabajo. Sino que existe aquella solución correcta que mejor se adapte a tu empresa.

El que funciona en una empresa amiga, quizá no funcione en la nuestra.

En muchos casos la necesidad superó la posibilidad de planificar, y obligó como tantas otras veces a resolver en el momento una problemática que parecía ser transitoria, aunque hoy está en evidencia que ya no es algo pasajero.

Cuando la normalidad retorne a nuestras vidas, muchos nos habremos dado cuenta que estábamos haciendo las cosas mal. Tener tanta gente moviéndose de un lugar a otro, perdiendo tiempo invaluable, y gastando una cantidad de dinero en viáticos, puede ser una de ellas.

La circunstancia de hoy puso en evidencia muchas cosas entre ellas la falta de buena gestión, la planificación y la estrategia como temas de agenda. Y no estoy diciendo con esto que deberíamos haber estado preparados para una pandemia ni mucho menos, tampoco de jugar a las adivinanzas, pero pensemos esto: Tu empresa cuenta con un equipo de expertos en IT, los cuales a su vez por trabajar en tu empresa, conocen parte de tu negocio. Destinar este recurso solamente a realizar por ejemplo gestiones del equipo interno sobre reclamos de internet en un proveedor, créeme que no le interesa.

¿No te suena mejor contar con su experiencia para desarrollar y buscar nuevas tecnologías que ayuden a potenciar, optimizar tu negocio? Y de esto se trata. A eso se debe dedicar el área de IT de tu empresa.

¿Cómo elegir la plataforma de videollamadas correcta?

La plataforma a elegir tiene que ser aquella que esté mejor alineada al resto de las herramientas corporativas que ya están implementadas en tu empresa, el área de IT te va a saber asesorar igual que nosotros. Quiero decir con esto, que no siempre es bueno diversificar, y mucho menos salir a comprar por moda (o por precio).

¿Por que no es una cuestión de presupuesto?

No dudo que quizá el equipo de finanzas (o recursos humanos) de tu empresa haya hecho el cálculo del ahorro que tuvo durante estos meses en viáticos, ¿habría problema en asignar gran parte de ese ahorro en nuevas licencias? No. Como ves, no es un tema de presupuesto, es un tema de planeamiento y estrategia.

Mira, una empresa “X” de la noche a la mañana se dispuso a gastar U$14,99 por mes comprando licencias de una de una de las empresas que más se escuchó en esté último tiempo, sin tener antes resuelta su licencia de la suite de ofimática más conocida del mercado.

Sí claro, estoy hablando de Zoom y Microsoft. Decidieron gastar U$14,99 por mes, en lugar de invertir U$160 por año en el paquete más popular que Microsoft tiene para la empresa, como es el Microsoft 365 Empresa Estándar. De esta forma podría resolver ambos problemas, es decir licenciar como corresponde la suite de Office por medio de su última versión (la cuál también estará actualizada siempre a la última versión disponible) y a su vez, acceder a una plataforma como Microsoft Teams con la cual poder realizar videollamadas con hasta 250 participantes en simultáneo.

De nuevo, no es un tema de presupuesto.

Hoy en día, cuando la tecnología sin duda debería estar a nuestro servicio y ayudarnos a resolver nuestros problemas y hacernos más fácil nuestras vidas. A veces, me da la impresión de que en algunos aspectos complica más de lo que ayuda. Sin duda vamos tener que empezar a pensar y repensar muchas cosas de cara al futuro, y no tengo duda que IT debe estar por fin de una buena vez en el centro de la mesa.